2019年全国职业院校技能大赛中职组“网络空间安全系统”赛卷二

2019年全国职业院校技能大赛中职组“网络空间安全系统”赛卷二

《2019年全国职业院校技能大赛中职组“网络空间安全系统”赛卷二》由会员分享,可在线阅读,更多相关《2019年全国职业院校技能大赛中职组“网络空间安全系统”赛卷二(15页珍藏版)》请在装配图网上搜索。

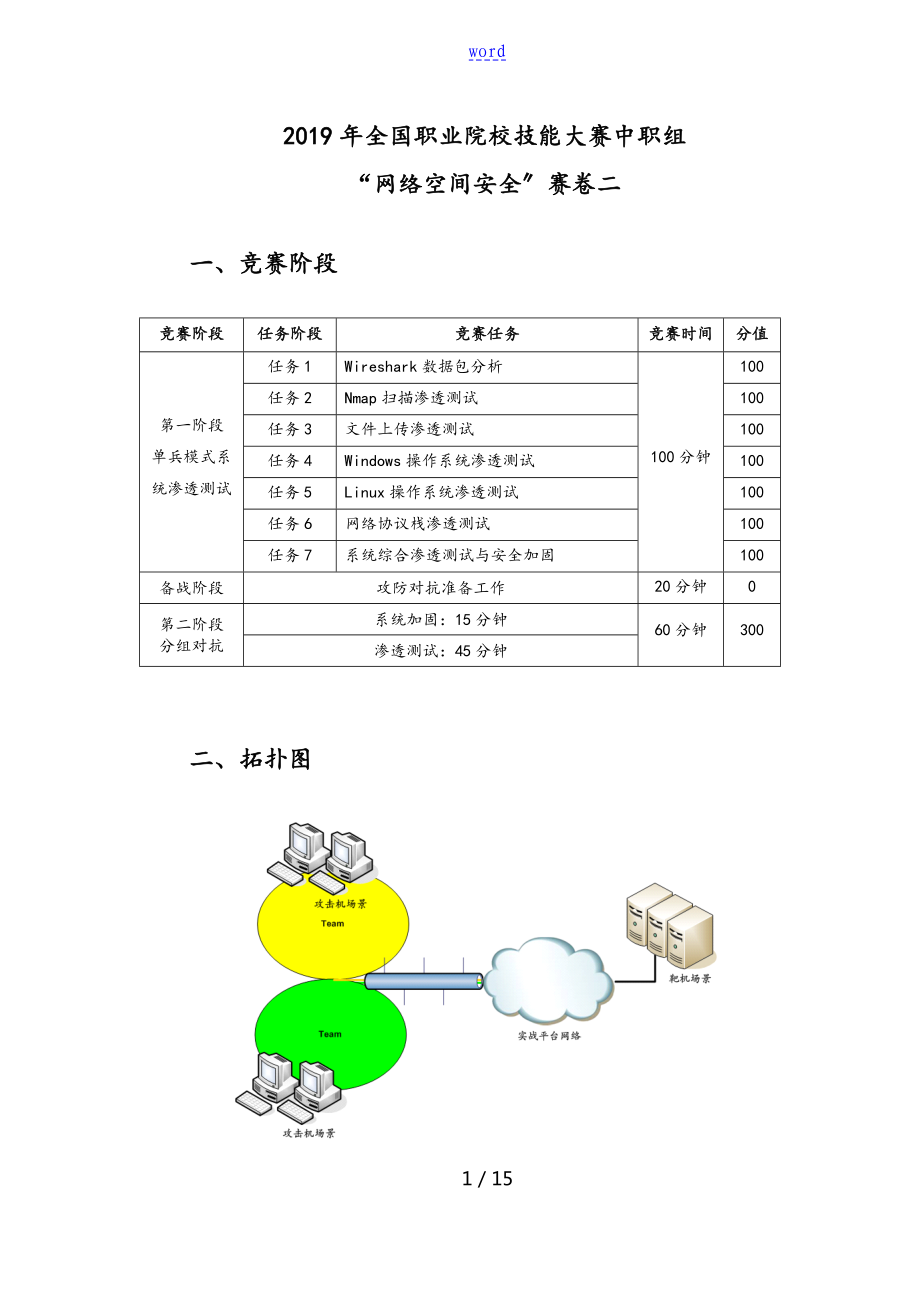

1、word2019年全国职业院校技能大赛中职组“网络空间安全赛卷二一、竞赛阶段竞赛阶段任务阶段竞赛任务竞赛时间分值第一阶段单兵模式系统渗透测试任务1Wireshark数据包分析100分钟100任务2Nmap扫描渗透测试100任务3文件上传渗透测试100任务4Windows操作系统渗透测试100任务5Linux操作系统渗透测试100任务6网络协议栈渗透测试100任务7系统综合渗透测试与安全加固100备战阶段攻防对抗准备工作20分钟0第二阶段分组对抗系统加固:15分钟60分钟300渗透测试:45分钟二、拓扑图PC机环境:物理机:Windows7;虚拟机1:Ubuntu Linux 32bit用户名:

2、root;密码:123456,安装工具集:Backtrack5,安装开发环境:Python3;虚拟机2:Kali1.0用户名:root;密码:toor;虚拟机3:Kali2.0用户名:root;密码:toor;虚拟机4:WindowsXP用户名:administrator;密码:123456。三、竞赛任务书一第一阶段任务书700分任务1. Wireshark数据包分析100分任务环境说明: 服务器场景:PYsystem20191 服务器场景操作系统:Windows版本不详1.使用Wireshark查看并分析服务器场景PYsystem20191桌面下的capture1.1.pcap数据包文件,通

3、过分析数据包capture1.1.pcap找出主机MAC地址最后两位为“ad的经纬度信息,并将经纬度信息作为Flag值之间以英文逗号分隔,例如:39.906000,116.645000提交;9分2.继续分析数据包capture1.1.pcap,找出目标服务器操作系统的版本信息,并将服务器操作系统的版本号作为Flag值提交;11分3.继续分析数据包capture1.1.pcap,找出黑客登录的用户名,并将用户名作为Flag值提交;13分4.继续分析数据包capture1.1.pcap,找出黑客登录使用的密码,并将密码作为Flag值提交;15分5.使用Wireshark查看并分析服务器场景PYsy

4、stem20191桌面下的capture1.2.pcap数据包文件,设置过滤规如此,仅显示TCP协议且源端口为23的数据包,并将该过滤规如此作为Flag值提交的答案中不包含空格,例如:ip.dst = 172.16.1.1如此Flag为ip.dst=172.16.1.1提交; 17分6.继续分析数据包capture1.2.pcap,找出黑客暴力破解Telnet的数据包,将破解成功的用户名和密码作为Flag值用户名与密码之间以英文逗号分隔,例如:root,toor提交; 13分7.继续分析数据包capture1.2.pcap,找出黑客Telnet成功后输入的命令,并将命令作为Flag值提交;11

5、分8.继续分析数据包capture1.2.pcap,找出黑客控制了目标靶机后通过靶机向攻击机发送了多少次ICMP请求,并将请求的次数作为Flag值提交。11分任务2. Nmap扫描渗透测试100分任务环境说明: 服务器场景:PYsystem20191 服务器场景操作系统:Windows版本不详1.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展RPC扫描扫描渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;11分2.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展ping扫描渗透测

6、试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;13分3.本通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191不ping主机进展扫描使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;15分4.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展ACK和ICMP两种扫描类型并行的扫描渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;11分5.通过PC中渗透测试平台Kali2.0对服务器场景PYsys

7、tem20191进展综合性扫描渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;13分6.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展操作系统扫描操作系统指纹识别渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;15分7.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展系统服务与版本号扫描渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作使用命令中必须要使用的参数作为Flag值提交;9分8.通过PC中渗透测试平台Ka

8、li2.0对服务器场景PYsystem20191进展系统服务与版本号扫描渗透测试使用工具Nmap,使用必须要使用的参数,并将该操作显示结果中Telnet服务的开放状态作为Flag值提交。13分任务3. 文件上传渗透测试100分任务环境说明: 服务器场景:PYsystem20191 服务器场景操作系统:Windows版本不详1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展目录暴力枚举测试使用工具DirBuster,扫描服务器80端口,选择使用字典使用默认字典directory-list-2.3-medium.txt方式破解,并设置模糊测试的变量为“dir,将

9、回显信息中从上往下数第六行的数字作为Flag值提交;11分2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展目录暴力枚举测试使用工具DirBuster,扫描服务器80端口,通过分析扫描结果,找到上传点并使用火狐浏览器访问包含上传点的页面,并将访问成功后的页面第一行的第一个单词作为Flag值提交;13分3.访问成功后上传名为backdoor.php的php一句话木马至服务器,打开控制台使用安全狗检测本地是否存在木马,假如检测出存在木马,如此将木马所在的绝对路径作为Flag值提交,假如未检测出木马如此提交false;15分4.通过本地PC中渗透测试平台Kali2

10、.0对服务器场景PYsystem20191进展文件上传渗透测试,使用工具weevely在/目录下生成一个木马,木马名称为backdoor.php,密码为pass,该操作使用命令中固定不变的字符串作为Flag值提交;17分5.上传使用weevely生成的木马backdoor1.php至服务器中,打开控制台使用安全狗检测本地是否存在木马,假如检测出存在木马,如此将木马所在的绝对路径作为Flag值提交,假如未检测出木马如此提交false;11分6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进展文件上传渗透测试使用工具weevely,连接目标服务器上的木马文件,连接

11、成功后将目标服务器主机名的字符串作为Flag值提交;11分7.开启安全狗的所有防护,再次使用weevely生成一个新的木马文件并将其上传至目标服务器,将上传后页面提示的第二行内容作为Flag值提交;13分8.开启安全狗的所有防护,再次使用weevely生成木马文件并将其上传至目标服务器,要求能够上传成功,将生成该木马必须要使用的参数作为Flag值提交。9分任务4. Windows操作系统渗透测试100分任务环境说明: 服务器场景:PYsystem20194 服务器场景操作系统:Windows版本不详1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展系统服务与

12、版本扫描渗透测试,并将该操作显示结果中445端口对应的服务版本信息字符串作为Flag值提交;7分2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景网络连接信息中的DNS信息作为Flag值 (例如:114.114.114.114) 提交;9分3.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文件名称作为Flag值提交;11分4.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景桌面上111文

13、件夹中唯一一个后缀为.docx文件的文档内容作为Flag值提交;15分5.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景桌面上222文件夹中唯一一个图片中的英文单词作为Flag值提交;17分6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景中的当前最高账户管理员的密码作为Flag值提交;20分7.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进展渗透测试,将该场景中回收站内文件的文档内容作为Flag值提交。21分任务5. Linux操作系统渗透测试100分

14、任务环境说明: 服务器场景:PYsystem20195 服务器场景操作系统:Linux版本不详1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展系统服务与版本扫描渗透测试,并将该操作显示结果中21端口对应的服务版本信息字符串作为Flag值提交;5分2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/home/guest目录中唯一一个后缀为.pdf文件的文件名称作为Flag值提交;7分3.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/home/gues

15、t目录中唯一一个后缀为.pdf文件的文件内容作为Flag值提交;9分4.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/var/目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;7分5.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/var/目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交;9分6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.docx文件的文

16、件名称作为Flag值提交;8分7.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.docx文件的文件内容作为Flag值提交;11分8.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/root目录中唯一一个后缀为.txt文件的文件名称作为Flag值提交;21分9.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进展渗透测试,将该场景/root目录中唯一一个后缀为.txt文件的文件内容作为Flag值提交。23分任务6.

17、网络协议栈渗透测试100分任务环境说明:攻击机:注意:攻击机须使用物理机中的虚拟机 物理机操作系统:Windows7 虚拟机操作系统:Ubuntu Linux 32bit 虚拟机操作系统安装工具1:Python3 虚拟机操作系统安装工具2:Wireshark 虚拟机网卡与物理机网卡之间的关系:Bridge桥接 用户名:root,密码:123456靶机: 服务器场景:PYsystem20196 服务器场景操作系统:Microsoft Windows2003 Server 服务器场景FTP下载服务用户名:anonymous,密码:123456 服务器场景FTP下载服务端口:21211.从靶机服务器

18、场景FTP服务器中下载文件udpflood.py,编辑该Python程序文件,使该程序实现通过UDP对靶机服务器场景进展DOS拒绝服务渗透测试的功能,填写该文件当中空缺的F1字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分2.继续编辑命名为udpflood.py的Python程序文件,使该程序实现通过UDP对靶机服务器场景进展DOS拒绝服务渗透测试的功能,填写该文件当中空缺的F2字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分3.继续编辑命名为udpflood.py的Pyth

19、on程序文件,使该程序实现通过UDP对靶机服务器场景进展DOS拒绝服务渗透测试的功能,填写该文件当中空缺的F3字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;9分4.继续编辑命名为udpflood.py的Python程序文件,使该程序实现通过UDP对靶机服务器场景进展DOS拒绝服务渗透测试的功能,填写该文件当中空缺的F4字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;9分5.通过Python解释器执行udpflood.py,并打开Wireshark监听网络流量,分析通过程序文件udp

20、flood.py产生的ICMP流量,并将该ICMP数据对象中的Code属性值通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;11分6.继续从靶机服务器场景FTP服务器中下载文件scan.py,编辑该Python程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F1字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分7.继续编辑命名为scan.py的Python程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F2字符串,将该字符串通过SH

21、A256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分8.继续编辑命名为scan.py的Python程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F3字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分9.继续编辑命名为scan.py的Python程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F4字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分10.继续编辑命名为scan.py的P

22、ython程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F5字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;9分11.继续编辑命名为scan.py的Python程序文件,使该程序实现对靶机服务器场景进展扫描渗透测试的功能,填写该文件当中空缺的F6字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;9分12.通过Python解释器执行程序文件scan.py,将该程序文件执行后的显示结果中,找到关键字Word1和关键字Word2对应的字符串填入以下形式Wo

23、rd1对应的字符串: Word2对应的字符串,并将该形式字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交。11分任务7. 系统综合渗透测试与安全加固100分任务环境说明:攻击机:注意:攻击机须使用物理机中的虚拟机 物理机操作系统:Windows7 虚拟机操作系统:Ubuntu Linux 32bit 虚拟机操作系统安装工具1:Python3 虚拟机操作系统安装工具2:Wireshark 虚拟机网卡与物理机网卡之间的关系:Bridge桥接 用户名:root,密码:123456靶机: 服务器场景:PYsystem20197 服务器场景操作系统:Micros

24、oft WindowsXP1.在攻击机端通过渗透测试方法登录靶机服务器场景,将成功登录后,操作系统桌面显示的字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分2.从靶机服务器场景编辑文件C:AppservWebFilter.php,编辑该PHP程序文件,使该程序实现能够同时实现对SQL注入渗透测试和XSS渗透测试的安全防护,填写该文件当中空缺的F1字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分3.继续编辑本任务第2题中的PHP程序文件,使该程序实现能够同时实现对SQL注入渗透测试和XSS

25、渗透测试的安全防护,填写该文件当中空缺的F2字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分4.继续编辑本任务第2题中的PHP程序文件,使该程序实现能够同时实现对SQL注入渗透测试和XSS渗透测试的安全防护,填写该文件当中空缺的F3字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分5.继续编辑本任务第2题中的PHP程序文件,使该程序实现能够同时实现对SQL注入渗透测试和XSS渗透测试的安全防护,填写该文件当中空缺的F4字符串,将该字符串通过SHA256运算后返回哈希值的十六进制

26、结果作为Flag值形式:十六进制字符串提交;9分6.从靶机服务器场景中找到文件C:PenetrationTestPenetrationTest.c,编辑该C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中空缺的F1字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分7.继续编辑本任务第6题中的C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中空缺的F2字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7

27、分8.继续编辑本任务第6题中的C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中空缺的F3字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分9.继续编辑本任务第6题中的C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中空缺的F4字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分10.继续编辑本任务第6题中的C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中

28、空缺的F5字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分11.继续编辑本任务第6题中的C程序源文件,使该程序实现对靶机服务器场景是否存在缓冲区溢出漏洞进展安全测试,填写该文件当中空缺的F6字符串,将该字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;7分12.使用靶机服务器场景中的Microsoft Visual C+编译器对以上6-11小题中编辑的PenetrationTest.c源文件进展编译、,使程序运行转入执行操作系统Shell程序,将操作系统弹出的Shell系统提示符字符串通过SH

29、A256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交;10分13.对以上靶机服务器场景出现的缓冲区溢出漏洞进展安全加固,找到解决该问题需要修改的操作系统配置文件,将完整的配置文件的文件名字符串通过SHA256运算后返回哈希值的十六进制结果作为Flag值形式:十六进制字符串提交。11分二第二阶段任务书300分假定各位选手是某电子商务企业的信息安全工程师,负责企业某些服务器的安全防护,该服务器可能存在着各种问题和漏洞。你需要尽快对该服务器进展安全加固,15分钟之后将会有其它参赛队选手对这些服务器进展渗透。根据赛场参数表提供的第二阶段的信息,请使用PC的谷歌浏览器登录实战平台

30、。靶机服务器环境说明:场景1:CentOS2019024无法打开控制台操作该靶机,只能获取到该靶机的IP,选手需要通过其他方法进入靶机才能进展加固,服务器操作系统:CentOS版本不详;场景2:Windows2019024无法打开控制台操作该靶机,只能获取到该靶机的IP,选手需要通过其他方法进入靶机才能进展加固,服务器场景操作系统:Windows版本不详。须知事项:1.不能对裁判服务器进展攻击,警告一次后假如继续攻击将判令该参赛队离场;2.Flag值为每台靶机服务器的唯一性标识,每台靶机服务器仅有1个;flagvalue.txt文件或C:flagvalue.txt文件中;4.在登录自动评分系统

31、后,提交对手靶机服务器的Flag值,同时需要指定对手靶机服务器的IP地址;5. CentOS2019024靶机服务器如下服务与端口不允许关闭:80、3306、7000-7999、8080;Windows2019024靶机服务器如下服务与端口不允许关闭:21、80、7000-7999;6.系统加固时需要保证靶机对外提供服务的可用性,服务只能更改配置,不允许更改内容;7.本环节是对抗环节,不予补时。可能的漏洞列表如下:1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;2.靶机服务器上的可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;3.靶机服务器上的可能存在文件上传

32、漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;4.靶机服务器上的可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进展提权;5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。评分说明:规如此1:每提交1次对手靶机服务器的Flag值增加2分,每当被对手提交1次自身靶机服务器的Flag值扣除2

33、分,每个对手靶机服务器的Flag值只能提交一次;规如此2:系统自动启动违规检测和扣分机制,如发现如下违规行为,系统均给予自动扣分,每检测到一次违规行为扣除一次分数,扣清楚细显示在违规记录中,计算在第二阶段总成绩中:1攻防阶段启用Flag检测机制,如发现Flag异常譬如:删除、修改、移动、杀进程,记为一次违规行为,每次扣分3分;2攻防阶段启用服务端口检测机制,如发现关闭题目要求开启的端口,记为一次违规行为,每端口每次扣分1分;3攻防阶段靶机服务器IP地址为DHCP自动获取,不允许修改,如修改触发上述所有检测机制; 4在加固时间后,选手自己关闭靶机服务器或被他人关闭,触发上述所有检测机制,且裁判员不予帮助重启。规如此3:第二阶段总分为300分,初始分为100分。在实际得分和大屏显示中,某选手得分可能会显示负分或者超过300分;但凡负分的,本阶段评判成绩一律为0分;但凡超过300分的,本阶段评判成绩一律为300分;0-300分的评判成绩保持不变。15 / 15

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。

最新文档

- 三基培训ppt课件--抗生素的分类及临床应用

- 三年级科学上册3.2《果实累累的季节》-ppt课件大象版

- 《离子键》ppt教学讲解课件

- 三年级科学上册4.2《动物怎样过冬》-ppt课件大象版

- 中考“转换”专题徽标类资料课件

- 人力资源管理师(二级第三章师级培训开发)课件

- 《利用相似三角形测高》教学ppt课件

- 两条直线的交点坐标及两点间的距离公式课件

- 人力资源管理师(四级)第三版-第六章-劳动关系管理课件

- 严格按照定额计价即施工图预算法课件

- 《良性前列腺增生》PPT课件

- 《廉颇蔺相如列传》复习ppt课件上课

- 人教版九年级物理上册ppt课件第十五章电流和电路

- 严谨务实准确高效课件

- 《廉颇蔺相如列传》公开课优质课ppt课件