电子科技大学21春“计算机科学与技术”《计算机网络安全》期末考核试题库3附带答案

电子科技大学21春“计算机科学与技术”《计算机网络安全》期末考核试题库3附带答案

《电子科技大学21春“计算机科学与技术”《计算机网络安全》期末考核试题库3附带答案》由会员分享,可在线阅读,更多相关《电子科技大学21春“计算机科学与技术”《计算机网络安全》期末考核试题库3附带答案(13页珍藏版)》请在装配图网上搜索。

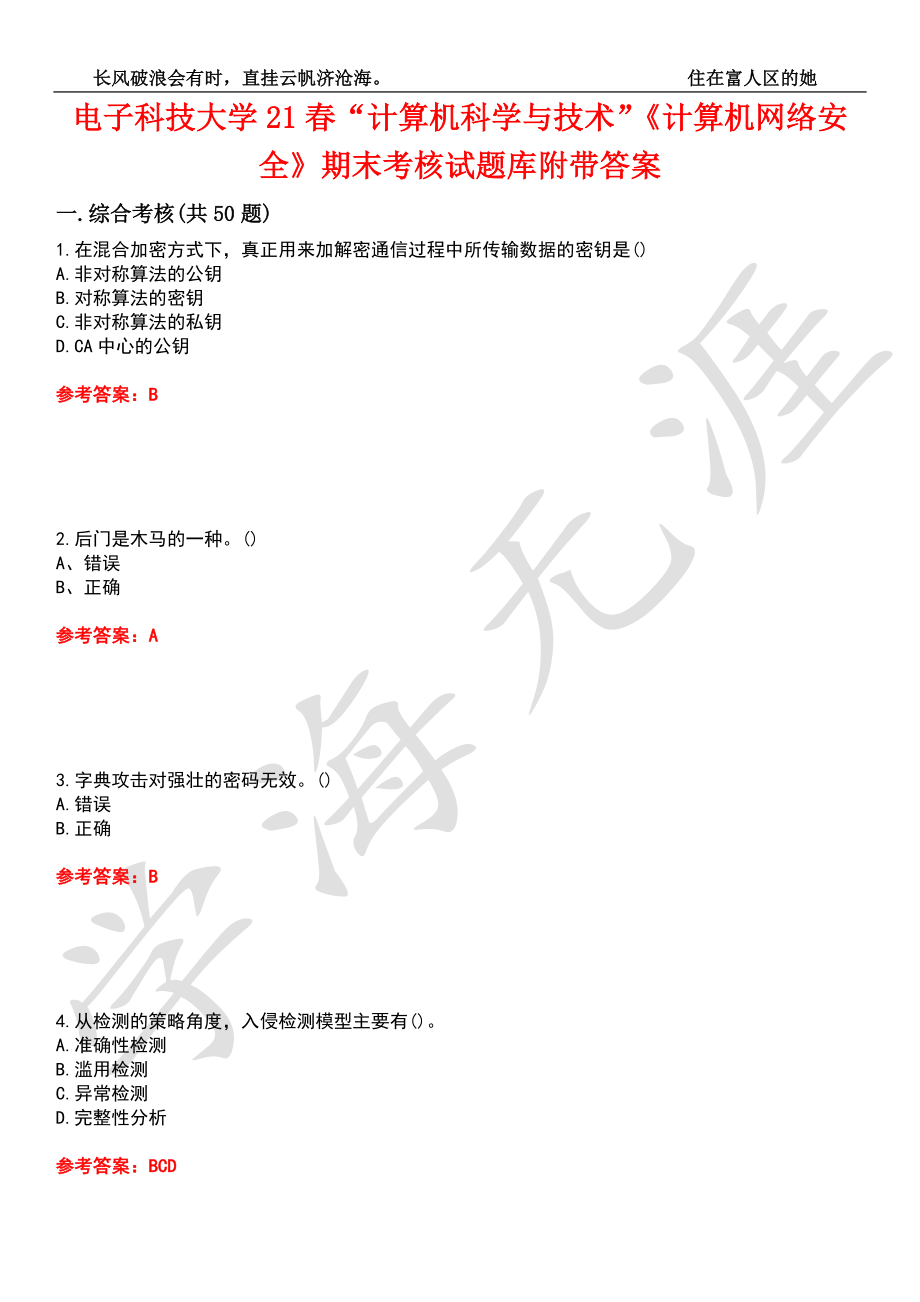

1、长风破浪会有时,直挂云帆济沧海。 住在富人区的她 电子科技大学21春“计算机科学与技术”计算机网络安全期末考核试题库附带答案一.综合考核(共50题)1.在混合加密方式下,真正用来加解密通信过程中所传输数据的密钥是()A.非对称算法的公钥B.对称算法的密钥C.非对称算法的私钥D.CA中心的公钥参考答案:B2.后门是木马的一种。()A、错误B、正确参考答案:A3.字典攻击对强壮的密码无效。()A.错误B.正确参考答案:B4.从检测的策略角度,入侵检测模型主要有()。A.准确性检测B.滥用检测C.异常检测D.完整性分析参考答案:BCD5.属于常见把入侵主机的信息发送给攻击者的方法是()。A.E-MA

2、ILB.UDPC.ICMPD.连接入侵主机参考答案:ABD6.TCP是传输层协议。()A.错误B.正确参考答案:B7.网络安全是保护数据传输的方法或措施的总称。()A.错误B.正确参考答案:B8.在传统的C语言中,程序的入口点函数是:()A、includeB、mainC、voidD、printf参考答案:B9.在传统的C语言中,程序的入口点函数是:()A.voidB.printfC.mainD.include参考答案:C10.密码学的目的是()。A.研究数据加密B.研究数据解密C.研究数据保密D.研究信息安全参考答案:C11.关于防火墙的描述不正确的是()A.防火墙不能防止内部攻击B.如果一个

3、公司信息安全制度不明确,拥有再好的防火墙也没有用C.防火墙可以防止伪装成外部信任主机的IP地址欺骗D.防火墙可以防止伪装成内部信任主机的IP地址欺骗参考答案:C12.密码算法也叫密码函数,是一种数学函数。()A.错误B.正确参考答案:B13.进程就是应用程序的执行实例。()A.错误B.正确参考答案:B14.特洛伊木马攻击的威胁类型属于()A.授权侵犯威胁B.植入威胁C.渗入威胁D.旁路控制威胁参考答案:D15.包过滤技术与代理服务技术相比较()A.包过滤技术安全性较弱、但会对网络性能产生明显影响B.包过滤技术对应用和用户是绝对透明的C.代理服务技术安全性较高、但不会对网络性能产生明显影响D.代

4、理服务技术安全性高,对应用和用户透明度也很高参考答案:D16.下列编程方式哪些属于网络安全编程:()A、注册表编程B、SDK编程C、socket编程D、文件系统编程参考答案:ACD17.()用来判断任意两台计算机的IP地址是否属于同一于网络。A.子网掩码B.IP地址C.物理地址D.MAC地址参考答案:A18.完整的数字签名过程(包括从发送方发送消息到接收方安全的接收到消息)包括()和验证过程。A、加密B、解密C、签名D、保密传输参考答案:C19.特洛伊木马是一种有害程序威胁。()A、错误B、正确参考答案:B20.数字签名要预先使用单向Hash函数进行处理的原因是()。A.多一道加密工序使密文更

5、难破译B.提高密文的计算速度C.缩小签名密文的长度,加快数字签名和验证签名的运算速度D.保证密文能正确还原成明文参考答案:C21.在被屏蔽的主机体系中,堡垒主机位于()中,所有的外部连接都经过滤路由器到它上面去。A.内部网络B.周边网络C.外部网络D.自由连接参考答案:A22.以下关于VPN说法正确的是()A.VPN指的是用户自己租用线路,和公共网络物理上完全隔离的、安全的线路B.VPN指的是用户通过公用网络建立的临时的、安全的连接C.VPN不能做到信息验证和身份认证D.VPN只能提供身份认证、不能提供加密数据的功能参考答案:B23.UNIX安全级别比Windows 2003高,漏洞也要少些。

6、()A、错误B、正确参考答案:A24.字典攻击对强壮的密码无效。()A、错误B、正确参考答案:B25.可以在Dos命令行下执行的操作都可以使用程序实现。()A、错误B、正确参考答案:B26.关于摘要函数,叙述不正确的是()A.输入任意大小的消息,输出时一个长度固定的摘要B.输入消息中的任何变动都会对输出摘要产生影响C.输入消息中的任何变动都不会对输出摘要产生影响D.可以防止消息被篡改参考答案:C27.某台服务器平均连续工作100小时会发生一次故障,修复故障需要1小时,则该服务器的可靠性为()。A.1/100B.100/101C.101/100D.100/100参考答案:B28.防火墙是常用的一

7、种网络安全装置,下列关于它的用途的说法()是对的。A.防止内部攻击B.防止外部攻击C.防止内部对外部的非法访问D.即防外部攻击,又防内部对外部非法访问参考答案:B29.PKI是()A.Private Key InfrastructureB.Public Key InfrastructureC.Public Key InstituteD.Private Key Institute参考答案:B30.窗口是指具有标题栏、状态栏、最大化、最小化按钮这样标准的方框,对话框不属于窗口。()A、错误B、正确参考答案:A31.代码炸弹是通过操作者的指令触发的。()A.错误B.正确参考答案:A32.网络安全是保

8、护数据传输的方法或措施的总称。()A、错误B、正确参考答案:B33.一台计算机可以监听同一网段所有的数据包。()A、错误B、正确参考答案:B34.某台服务器平均连续工作100小时会发生一次故障,修复故障需要1小时,则该服务器的可靠性为()。A、1/100B、100/101C、101/100D、100/100参考答案:B35.()是PKI体系中最基本的元素,PKI系统所有的安全操作都是通过它来实现的A、密钥B、数字证书C、用户身份D、数字签名参考答案:B36.加密技术不能提供以下哪种安全服务?()A.鉴别B.机密性C.完整性D.可用性参考答案:D37.缓冲区溢出使目标系统的程序被修改,经过这种修

9、改的结果将在系统上产生一个后门。()A、错误B、正确参考答案:B38.防止监听的手段是:()A、用正确的IP地址和错误的物理地址去pingB、建设交换网络C、使用加密技术D、使用一次性口令技术参考答案:BCD39.可以在Dos命令行下执行的操作都可以使用程序实现。()A.错误B.正确参考答案:B40.以下关于混合加密方式说法正确的是()A.采用公开密钥体制对通信过程中的数据进行加解密处理B.不采用公开密钥对对称密钥体制的密钥进行加密处理C.采用对称密钥体制对非对称密钥体制的密钥进行加密D.采用混合加密方式,利用了对称密钥体制的密钥容易管理和非对称密钥体制的加解密处理速度快的双重优点参考答案:D

10、41.UNIX是一种单用户,多任务的操作系统。()A.错误B.正确参考答案:A42.网络代理跳板的使用是为了不使用自己的流量。()A、错误B、正确参考答案:A43.黑客攻击的一般过程中,第二阶段为()A.收集目标计算机的信息B.寻找漏洞和攻击C.端口扫描D.清除入侵痕迹参考答案:B44.关于DES算法的说法正确的是()A.是非对称加密算法B.是分组加密算法C.可用于身份认证D.加密过程包括15轮运算参考答案:B45.防火墙有哪些部属方式?()A、透明模式B、路由模式C、混合模式D、交换模式参考答案:ABC46.下列方式哪些不属于系统初级安全配置方案。()A.设置陷阱账号B.开启审核策略C.关闭不必要的服务D.NTFS分区参考答案:BC47.()用来判断任意两台计算机的IP地址是否属于同一于网络。A、子网掩码B、IP地址C、物理地址D、MAC地址参考答案:A48.密码设置在8位以上就不会被暴力破解。()A.错误B.正确参考答案:A49.AES结构由一下4个不同的模块组成,其中()是非线性模块。A.字节代换B.行位移C.列混淆D.轮密钥加参考答案:A50.下列方式哪些属于系统初级安全配置方案。()A、关闭不必要的服务B、NTFS分区C、开启审核策略D、设置陷阱账号参考答案:BD

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。