东北大学21春《计算机网络》在线作业一满分答案95

东北大学21春《计算机网络》在线作业一满分答案95

《东北大学21春《计算机网络》在线作业一满分答案95》由会员分享,可在线阅读,更多相关《东北大学21春《计算机网络》在线作业一满分答案95(13页珍藏版)》请在装配图网上搜索。

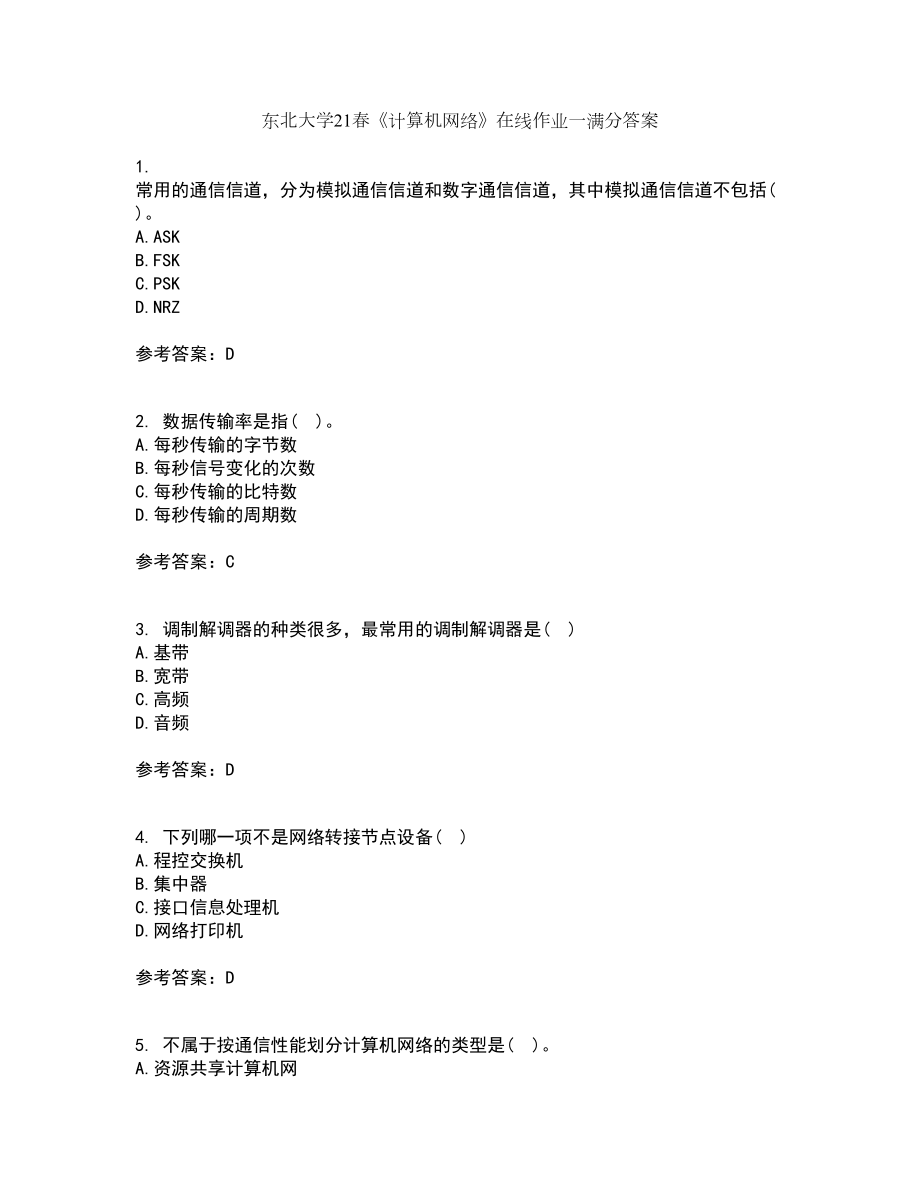

1、东北大学21春计算机网络在线作业一满分答案1. 常用的通信信道,分为模拟通信信道和数字通信信道,其中模拟通信信道不包括( )。A.ASKB.FSKC.PSKD.NRZ参考答案:D2. 数据传输率是指( )。A.每秒传输的字节数B.每秒信号变化的次数C.每秒传输的比特数D.每秒传输的周期数参考答案:C3. 调制解调器的种类很多,最常用的调制解调器是( )A.基带B.宽带C.高频D.音频参考答案:D4. 下列哪一项不是网络转接节点设备( )A.程控交换机B.集中器C.接口信息处理机D.网络打印机参考答案:D5. 不属于按通信性能划分计算机网络的类型是( )。A.资源共享计算机网B.硬件共享计算机网

2、C.分布式计算机网D.远程通信网参考答案:B6. 由于IP地址是数字编码,不易记忆。( )A.正确B.错误参考答案:A7. 下列不属于服务器的应用模式的是_。A.SQL数据库B.MIS管理C.群件D.分布对象参考答案:B8. 电路交换传输数据的方式通常为( )A.单工B.全双工C.半双工D.其他参考答案:B9. 暴力破解与字典攻击属于同类网络攻击方式,其中暴力破解中所采用的字典要比字典攻击中使用的字典范围要大。( )A.错误B.正确参考答案:B10. 因特网的路由协议可以分为两大类,一类是内部路由网关协议,如RIP、OSPF。另一类是外部路由网关协议,如BGP-4。( )A.错误B.正确参考答

3、案:B11. 在不同的网络之间实现分组的存储和转发,并在网络层提供协议转换的网络互连器称为( )。A.转接器B.路由器C.网桥D.中继器参考答案:B12. “三网合一”是指电话、电视、电影的合一。( )A.错误B.正确参考答案:A13. 每个网页都有唯一的地址,即URL。( )A.错误B.正确参考答案:B14. 在Internet上用TCP/IP播放视频,想用传输层的最快协议,以减少时延,要使用( )。A.UDP协议的低开销特性B.UDP协议的高开销特性C.TCP协议的低开销特性D.TCP协议的高开销特性参考答案:A15. 下列IP地址中( )是C类地址。A.127.233.13.34B.15

4、2.87.209.51C.169.196.30.54D.202.96.209.21参考答案:D16. 网络分层中,通信子网与资源子网的分界线位于( )A.表示层B.会话层C.网络层D.运输层参考答案:D17. 基带传输是指二进制序列在信道内传输的形式是0、1数字形式。( )A.正确B.错误参考答案:A18. RS-232是一种串接口规范。( )A.错误B.正确参考答案:B19. 下列设备中,哪些是网络层的设备?( )A.中继器B.路由器C.交换机D.集线器参考答案:B20. 代理服务器的作用实现高速缓存,以防止链路通信量过大。( )A.错误B.正确参考答案:B21. 信息安全从总体上可以分成5

5、个层次,( )是信息安全中研究的关键点。A.密码技术B.安全协议C.网络安全D.系统安全参考答案:A22. 广域网覆盖的地理范围从几十公里到几千公里。它的通信子网主要使用电路交换技术。( )A.错误B.正确参考答案:A23. RS-232是一种并行接口规范。( )A.错误B.正确参考答案:A24. 路由器技术规范属于第二层数据链路层协议。( )A.正确B.错误参考答案:B25. 可以为程序员提供高层、跨平台、多协议的接口功能的软件称为( )A.服务端开发软件B.客户端开发软件C.网络协议D.中间件参考答案:D26. 下列哪些命令可以被用来远程登录到远地的主机?( )A.FTPB.TELNETC

6、.TFTPD.RloginE.HTTPF.DHCP参考答案:BD27. 数据链路层的主要服务功能是差错控制。( )A.错误B.正确参考答案:A28. 中继器的作用是( )A.将信号进行放大、整形和转发B.将信号进行传输、链接C.将信号进行链接、扩展和转发D.扩展局域网的距离参考答案:AD29. 间谍软件能够修改计算机上的配置文件。( )A.错误B.正确参考答案:A30. 针对不同的传输介质,网卡提供了相应的接口。适用于非屏蔽双绞线的网卡应提供BNC接口。( )A.错误B.正确参考答案:A31. 以集线器为中心的星型拓扑结构是局域网的主要拓扑结构之一。( )A.正确B.错误参考答案:A32. 以

7、下属于包过滤技术的优点的是( )。A.能够对高层协议实现有效过滤B.具有较快的数据包的处理速度C.为用户提供透明的服务,不需要改变客户端的程序自己本身的行为D.能够提供内部地址的屏蔽和转换功能参考答案:BC33. 低轨道卫星一般距离地面1000KM,空间传输损耗较少。( )A.正确B.错误参考答案:A34. 网络利用率则是全网络的信道利用率的加权平均值。( )A.错误B.正确参考答案:B35. 将物理信道总带宽分割成若干个与传输单个信号带宽相同的子信道,每个信道传输一路信号,这种信道复用技术称为( )。A.空分多路复用B.时分多路复用C.频分多路复用D.以上均不对参考答案:C36. ( )就是

8、应用程序的执行实例(或称一个执行程序),是程序的动态描述。A.线程B.程序C.进程D.堆栈参考答案:C37. 电子邮件地址格式是收件人邮箱名邮箱所在主机的逻辑地址。( )A.错误B.正确参考答案:A38. 网络层为应用进程提供逻辑通信,传输层为主机提供端到端的逻辑通信。( )A.错误B.正确参考答案:A39. 在IIS网站的ASP脚本文件权限分配时,安全权限设置为( )。A.Everyone (RX)B.Administrators (Full Control)C.System (Full Control)D.以上三个全是参考答案:D40. ISO提出OSI模型是为了:( )。A.建立一个设计

9、任何网络结构都必须遵守的绝对标准B.克服多厂商网络的通信问题C.证明没有分层的网络结构是不行的D.上述叙述都不对参考答案:B41. PING用来测试两个主机之间的连通性。( )A.错误B.正确参考答案:B42. 根据密码算法所使用的加密密钥和解密密钥是否相同,可将密码体制分成对称密码体制和非对称密码体制。( )A.错误B.正确参考答案:B43. 全双工通信信道的每一端可以是发送端,也可以是接收端,在同一时刻里,信息只能有一个传输方向。( )A.错误B.正确参考答案:A44. 以小写字母i开始的的internet则是一个专用名词,它指当前全球最大的、开放的、由众多网络相互连接而成的特定计算机网络

10、,它采用TCP/IP协议族作为通信的规则,且其前身是美国的ARPANET。( )A.错误B.正确参考答案:A45. 子网掩码255.255.255.0,是对于标准的( )类网址。A.AB.BC.CD.D参考答案:C46. FDDI是( )A.快速以太网B.千兆位以太网C.光纤分布式数据接口D.异步传输模式参考答案:C47. 关于万维网描述正确的是( )。A.万维网是一个大规模的联机式的信息储藏所B.网页上通过超链接方式联系的C.使用浏览器服务器模式D.每个网页都有唯一的URL参考答案:ABD48. 在IP的原始版本IPv4中,使用( )位的二进制地址作为网络的IP地址。A.16B.32C.64

11、D.128参考答案:B49. 下列功能中,属于表示层提供的是( )。A.交互管理B.透明传输C.死锁处理D.文本压缩参考答案:D50. 局域网的网络拓扑结构是( )。A.星型B.总线型C.树型D.环型E.网状型参考答案:ABCD51. TCP可靠传输通过滑动窗口实现的,同时实现了流量控制。( )A.错误B.正确参考答案:B52. 由于( )并发运行,用户在做一件事情时还可以做另外一件事。特别是在多个CPU的情况下,可以更充分的利用硬件资源的优势。A.多进程B.多线程C.超线程D.超进程参考答案:B53. 决定局域网特性的主要技术有:传输媒体、拓扑结构和媒体访问控制技术,其中最重要的是( )A.

12、传输媒体B.拓扑结构C.媒体访问控制技术D.以上均不是参考答案:C54. 有关L2TP(Layer 2 Tunneling Protocol)协议说法有误的是( )。A.L2TP是由PPTP协议和Cisco公司的L2F组合而出B.L2TP可用于基于Internet的远程拨号访问C.为PPP协议的客户建立拨号连接的VPN连接D.L2TP只能通过TCP/IP连接参考答案:D55. ( )用来记录网络中被管理对象的状态参数值。A.管理对象B.管理协议C.管理进程D.管理信息库参考答案:D56. 建立虚电路的同时,每个节点的虚电路表中的每一项要记录两个虚电路号,它们是( )A.前一个节点所选取的虚电路

13、号和后一个节点所选取的虚电路号B.前一个节点所选取的虚电路号和本节点所选取的虚电路号C.本节点所选取的虚电路号和后一个节点所选取的虚电路号D.以上均不正确参考答案:A57. 数据保密性指的是( )。A.保护网络中各系统之间交换的数据,防止因数据被截获而造成的泄密B.提供连接实体的身份鉴别C.防止非法实体对用户的主动攻击,保证数据接收方收到的数据与发送方发送的数据一致D.确保数据是由合法实体发送的参考答案:C58. 互联网的IP协议提供的服务是( )。A.可靠的无连接服务B.不可靠的无连接服务C.可靠的面向连接服务D.不可靠的面向连接服务参考答案:B59. 1999年10月经过国家质量技术监督局批准发布的计算机信息系统安全保护等级划分准则将计算机安全保护划分为以下( )个级别。A.3B.4C.5D.6参考答案:C60. 信号数字化的转换过程可包括采样、量化和编码三个步骤。( )A.错误B.正确参考答案:B

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。

最新文档

- 新人版英语八年级下册Unit5总复习ppt课件

- 新人教部编版一年级语文上第五单元ppt课件(全套)

- 高鸿业经济学基础第十五章-总需求-总供给模型-授课-河北工大宋建林课件

- 新人教版高中数学《等差数列前n项和》课件

- 新人教部编版五年级语文上册第六单元测试卷课件

- 高鸿业微观经济学课件第4章生产论

- 高鸿业--微观经济学-第一章课件

- 新人教版部编本五年级下册语文13 人物描写一组 ppt课件

- 新人教版高中化学必修第一册——电解质的电离ppt课件

- 新人教版部编教材二年级下册第一单元3《贝的故事》优质课教学ppt课件

- 高风险作业培训讲义_002

- 新人教版语文三年级下册第五单元全套ppt课件部编版

- 新人教版英语八年级上册第二单元全部ppt课件

- 《走一步再走一步》重点课件

- 新人教版语文一年级上册:识字1《天地人》课件