吉林大学22春《计算机系统结构》离线作业二及答案参考28

吉林大学22春《计算机系统结构》离线作业二及答案参考28

《吉林大学22春《计算机系统结构》离线作业二及答案参考28》由会员分享,可在线阅读,更多相关《吉林大学22春《计算机系统结构》离线作业二及答案参考28(14页珍藏版)》请在装配图网上搜索。

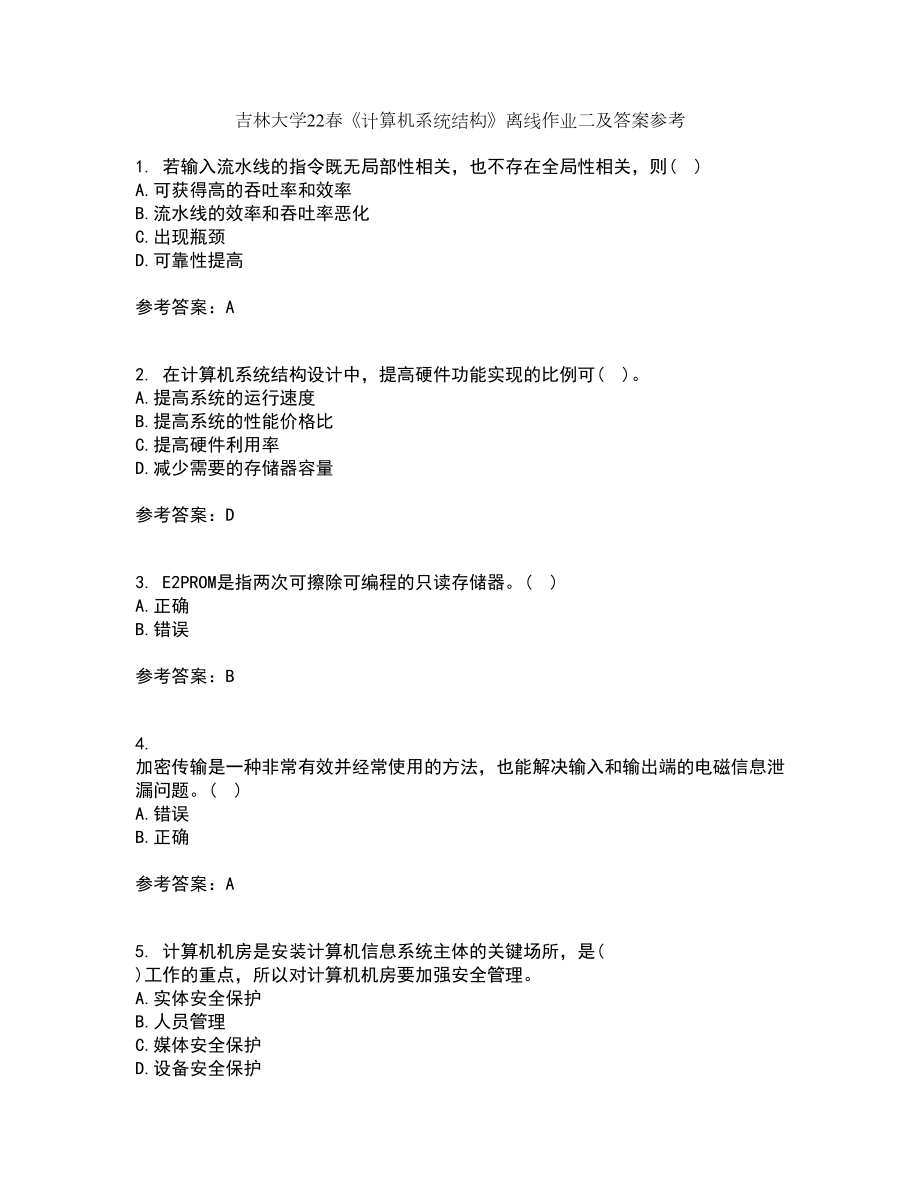

1、吉林大学22春计算机系统结构离线作业二及答案参考1. 若输入流水线的指令既无局部性相关,也不存在全局性相关,则( )A.可获得高的吞吐率和效率B.流水线的效率和吞吐率恶化C.出现瓶颈D.可靠性提高参考答案:A2. 在计算机系统结构设计中,提高硬件功能实现的比例可( )。A.提高系统的运行速度B.提高系统的性能价格比C.提高硬件利用率D.减少需要的存储器容量参考答案:D3. E2PROM是指两次可擦除可编程的只读存储器。( )A.正确B.错误参考答案:B4. 加密传输是一种非常有效并经常使用的方法,也能解决输入和输出端的电磁信息泄漏问题。( )A.错误B.正确参考答案:A5. 计算机机房是安装计

2、算机信息系统主体的关键场所,是( )工作的重点,所以对计算机机房要加强安全管理。A.实体安全保护B.人员管理C.媒体安全保护D.设备安全保护参考答案:A6. 在单级中断系统中,CPU一旦响应中断,则立即关闭( )标志,以防本次中断服务结束前同级的其他中断源产生另一次中断进行干扰。A.中断允许B.中断请求C.中断屏蔽D.中断保护参考答案:C7. 一个256K8的存储器,其地址线和数据线总和为( )。A.16B.18C.26D.20参考答案:C8. 在以DMA方式传送数据过程中,由于没有破坏_的内容,所以一旦数据传送完毕,主机可以立即返回原程序。在以DMA方式传送数据过程中,由于没有破坏_的内容,

3、所以一旦数据传送完毕,主机可以立即返回原程序。A、程序计数器B、程序计数器和寄存器C、指令寄存器D、非以上答案参考答案:B9. 下列数中最小的数为( )。A.(101001)2B.(52)8C.(2B)16D.(44)10参考答案:A10. 硬布线控制器是一种( )。A.用微程序技术设计的控制器B.由门电路和触发器构成的复杂树形网络所形成的逻辑电路C.用存储逻辑技术设计的控制器D.用微程序技术和存储逻辑技术设计的控制器参考答案:B11. 网吧的业主和安全管理人员要进行安全知识培训。( )A.错误B.正确参考答案:B12. 多处理机上两个程序段之间若有先写后读的数据相关,则( )。A.可以并行执

4、行B.不可能并行C.任何情况均可交换串行D.必须并行执行参考答案:B13. 微程序控制器中,机器指令与微指令的关系是( )。A.每一条机器指令由一条微指令来执行B.每一条机器指令由一段微指令编写的微程序来解释执行C.每一条机器指令组成的程序可由一条微指令来执行D.一条微指令由若干条机器指令组成参考答案:B14. 下列关于标量流水机的说法不正确的是( )。A.可对标量数据进行流水处理B.没有向量数据表示C.不能对向量数据进行运算D.可以对向量、数组进行运算参考答案:C15. 主存储器是计算机系统的记忆设备,它主要用来( )。A.存放数据B.存放程序C.存放数据和程序D.存放微程序参考答案:C16

5、. 流水机器处理中断应着眼于解决断点现场如何保存和恢复,并不在于如何缩短断流的时间,去追求流水的高吞吐率和高效率。( )A.正确B.错误参考答案:A17. 计算机系统的设计思路中,较好的是( )。A.由中间开始B.由两边向中间C.由下往上D.由上往下参考答案:A18. 计算机中常用的输出设备有( )A.显示器,打印机和绘图仪B.显示器、键盘和打印机C.扫描仪、打印机和显示器D.显示器、打印机和数字化仪参考答案:A19. ROM存储器不能随机访问。( )A.正确B.错误参考答案:B20. RISC计算机采用组合逻辑方法设计的控制器。( )RISC计算机采用组合逻辑方法设计的控制器。( )A、错误

6、B、正确参考答案:B21. 计算机软件系统包括( )。A.系统软件、应用软件、语言翻译系统、数据库管理软件B.系统软件和应用软件C.操作软件、语言翻译系统、数据库管理软件D.操作软件、应用软件、语言翻译系统、数据库管理软件参考答案:B22. BSP计算机属于( )。A.SISD计算机B.SIMD计算机C.MISD计算机D.MIMD计算机参考答案:B23. 自定义数据表示又分带( )两类。A.标志符数据B.数据描述符C.标志描述符D.数据符数据参考答案:AB24. 目前我们所说的个人台式商用机属于_。目前我们所说的个人台式商用机属于_。A、巨型机B、中型机C、小型机D、微型机参考答案:D25.

7、下列属于计算机系统结构研究范畴的是( )。A.数据通路宽度B.指令系统的确定C.可靠性技术D.乘法器的物理实现参考答案:B26. 系列机发展新型号机时,可增加强功能复合指令来取代原来由多条指令组成的程序段,以提高性能,而不管这些指令串组成的程序段是否经常出现。( )A.正确B.错误参考答案:B27. MIPS在计算机领域中通常用来描述( )。A.计算机的运算速度B.计算机的可靠性C.计算机的可运行性D.计算机的可扩充性参考答案:B28. 下列数中最大的数是_。下列数中最大的数是_。A、(10011001)2B、(227)8C、(98)16D、(152)10参考答案:A29. 系列机低档低价格,

8、但性能太低;高档机高性能,但价格太高。因此,为获得高性能价格比,应尽可能购置性能价格比高的中档机。( )A.正确B.错误参考答案:B30. 指令的重叠解释,既可加快程序的解释,又能加快指令的解释。( )A.正确B.错误参考答案:B31. 采用虚拟存贮器的主要目的是( )。A.提高主存贮器的存取速度B.扩大主存贮器的存贮空间,并能进行自动管理和调度C.提高外存贮器的存取速度D.扩大外存贮器的存贮空间参考答案:B32. 用某个寄存器中操作数的寻址方式称为( )寻址。A.直接B.间接C.寄存器直接D.寄存器间接参考答案:C33. 安全等级是国家信息安全监督管理部门对计算机信息系统( )的确认。A.规

9、模B.重要性C.安全保护能力D.网络结构参考答案:C34. 用32位字长(其中位符号位)表示定点小数是,所能表示的数值范围是( )。A.0,1-2-32B.0,1-2-31C.0,1-2-30D.0,1参考答案:B35. 采用组相联映像、LRU替换算法的Cache存储器,不影响Cache命中率的方法是( )A.增加Cache中的块数B.增大组的大小C.增大主存容量D.增大块的大小参考答案:C36. 浮点加减运算中,尾数溢出则表示浮点运算溢出。( )浮点加减运算中,尾数溢出则表示浮点运算溢出。( )A、错误B、正确参考答案:A37. IBM370的I/O处理机采用的方式是( )。A.通道方式B.

10、程序控制I/O方式C.外围处理机方式D.DMA方式参考答案:A38. 微机工作时如果突然断电将会使( )中的数据丢失。A.磁盘B.光盘C.ROMD.RAM参考答案:D39. 在多处理机中,两个程序段的变量x和y之间为了交换数据,程序段1中有x=y,程序段2中有y=x,则这两个程序段可以顺序串行和交换串行,也可以并行执行,不必采取专门的同步措施。( )A.正确B.错误参考答案:B40. ( )是指电子系统或设备在自己正常工作产生的电磁环境下,电子系统或设备之间的相互不影响的电磁特性。A.电磁兼容性B.传导干扰C.电磁干扰D.辐射干扰参考答案:A41. Cache存储器应用最广泛的地址映像方式是(

11、 )A.全相联映像B.直接映像C.组相联映像D.段页表映像参考答案:C42. 对于挂有输入机、打印机等低速设备的总线,最合适的数据宽度是( )。A.定长块B.可变长块C.单字(单字节)D.单字加定长块参考答案:C43. 完整的计算机系统应包括_。完整的计算机系统应包括_。A、运算器、存储器、控制器B、外部设备和主机C、主机和实用程序D、配套的硬件设备和软件系统参考答案:D44. 运算器的功能是进行算术运算。( )A.正确B.错误参考答案:B45. 与虚拟存储器的等效访问速度无关的是( )。A.页地址流B.页面调度策略C.主存的容量D.辅存的容量参考答案:D46. 控制存储器用来存放实现全部2的

12、所有微程序。( )A.正确B.错误参考答案:A47. 计算机场地是计算机信息网络安置和运行的地方,也是“人机系统”界面构成的地方,是“人机交流”的物理场所。是我们实施( )的重要部位。对计算机场地实施切实可行的检查,是保障信息网络安全的重要手段。A.计算机信息网络安全运行B.计算机信息网络安全监察C.计算机信息网络安全保护D.计算机信息网络安全测试参考答案:B48. EMC测试和约束用户关心的信息信号的电磁发射。TEMPEST只测试和约束系统和设备的所有电磁发射。( )A.错误B.正确参考答案:A49. 原码加减法是指_。原码加减法是指_。A、操作数用原码表示,连同符号位直接相加减B、操作数取

13、绝对值,直接相加减,符号位单独处理C、操作数用原码表示,尾数直接相加减,符号位单独处理D、操作数用原码表示,根据两数符号决定实际操作,符号位单独处理参考答案:D50. 存储器主要用来存放程序。( )A.正确B.错误参考答案:B51. 为解决某一特定问题而设计的指令序列称为( )A.文档B.语言C.程序D.系统参考答案:D52. 采用组相联映像、LRU替换算法的Cache存储器,不影响Cache命中率的方法是( )。A.增大组的大小B.增大块的大小C.增大主存容量D.增加Cache中的块数参考答案:C53. 冯诺依曼机工作方式的基本特点是按地址访问并顺序执行指令。( )冯诺依曼机工作方式的基本特

14、点是按地址访问并顺序执行指令。( )A、错误B、正确参考答案:B54. “启动I/O”指令是主要的输入输出指令,是属于( )。A.编译程序只能用的指令B.管态指令C.目态、管态都能用的指令D.目态指令参考答案:B55. 对于入侵检测系统IDS来说,如果没有( ),那么仅仅检测出黑客的入侵毫无意义。A.应对措施B.响应手段或措施C.防范政策D.响应设备参考答案:B56. 防静电措施是( )。A.采用防静电地板;工作人员要求穿着防静电的衣服和鞋袜进入机房工作B.室内保持相对温度允许范围为45一65;计算机与地板有效接地C.安装屏蔽材料D.机房中办公设备或辅助设备材料应尽量采用产生静电少的材料制作的

15、参考答案:ABD57. 以下能够直接执行微指令的是( )。A.编译程序B.硬件C.汇编程序D.固件参考答案:B58. 计算机案件原则分为刑事案件和行政案件,触犯刑律所构成的计算机案件是计算机刑事案件,违反行政法规所构成的计算机安全是计算机行政案件。( )A.错误B.正确参考答案:B59. 微型计算机系统中,操作系统保存在硬盘上,其主存储器应该采用( )。A.RAMB.ROMC.RAM和ROMD.CCP参考答案:C60. 信息系统的设备在工作时能经过( )等辐射出去,产生电磁泄漏。这些电磁信号如被接收下来,经过提取处理,就可恢复出原信息,造成信息失密。A.地线 电源线B.信号线C.寄生电磁信号或谐波D.天线参考答案:ABC

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。