电子科技大学22春《计算机操作系统》在线作业一及答案参考84

电子科技大学22春《计算机操作系统》在线作业一及答案参考84

《电子科技大学22春《计算机操作系统》在线作业一及答案参考84》由会员分享,可在线阅读,更多相关《电子科技大学22春《计算机操作系统》在线作业一及答案参考84(18页珍藏版)》请在装配图网上搜索。

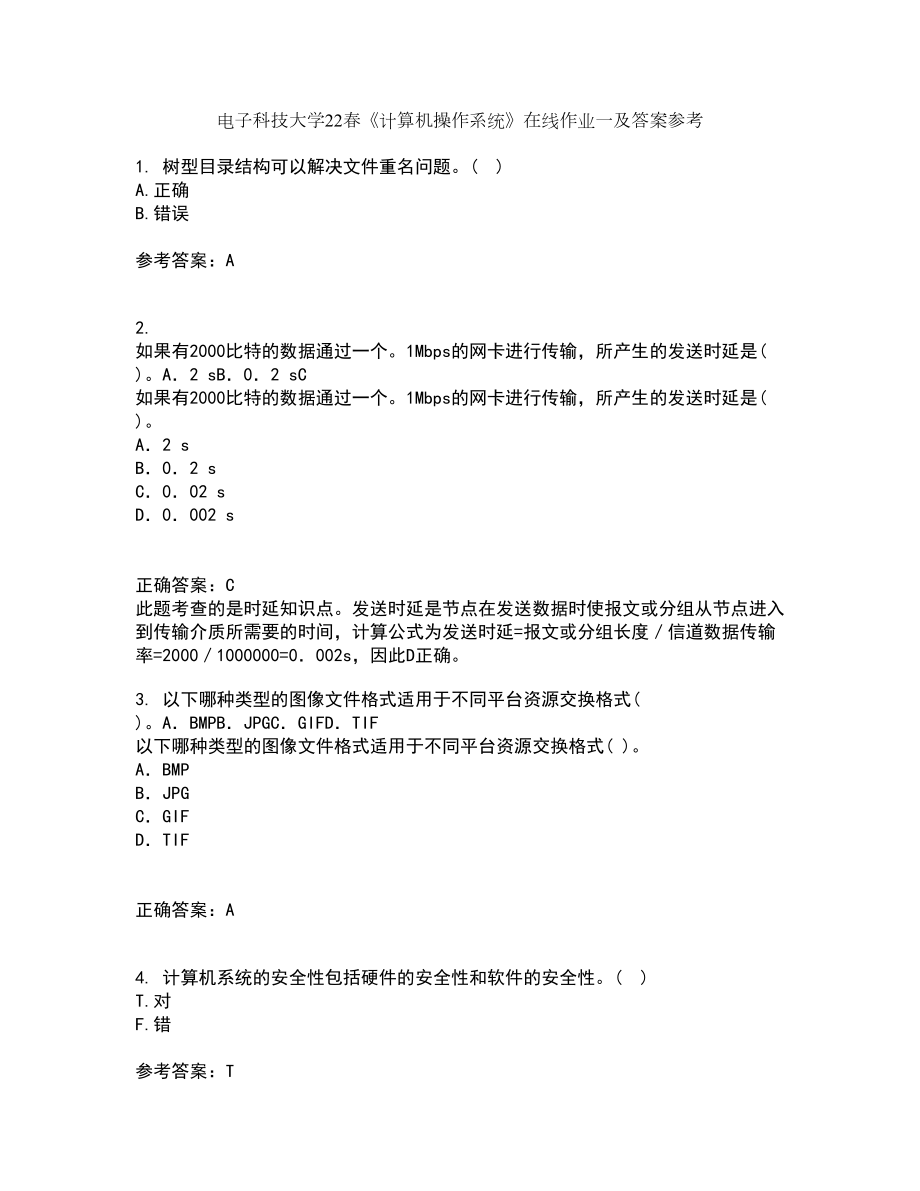

1、电子科技大学22春计算机操作系统在线作业一及答案参考1. 树型目录结构可以解决文件重名问题。( )A.正确B.错误参考答案:A2. 如果有2000比特的数据通过一个。1Mbps的网卡进行传输,所产生的发送时延是( )。A2 sB02 sC如果有2000比特的数据通过一个。1Mbps的网卡进行传输,所产生的发送时延是( )。A2 sB02 sC002 sD0002 s正确答案:C此题考查的是时延知识点。发送时延是节点在发送数据时使报文或分组从节点进入到传输介质所需要的时间,计算公式为发送时延=报文或分组长度信道数据传输率=20001000000=0002s,因此D正确。3. 以下哪种类型的图像文

2、件格式适用于不同平台资源交换格式( )。ABMPBJPGCGIFDTIF以下哪种类型的图像文件格式适用于不同平台资源交换格式( )。ABMPBJPGCGIFDTIF正确答案:A4. 计算机系统的安全性包括硬件的安全性和软件的安全性。( )T.对F.错参考答案:T5. 创建压缩文件是WinRAR的主要功能,创建压缩文件主要有以下两种方法:( )和( )。创建压缩文件是WinRAR的主要功能,创建压缩文件主要有以下两种方法:()和()。使用向导创建压缩文件$使用命令创建压缩文件6. 编写程序,对二维数组输出从某行开始的若干连续的行,并求出这些行上元素的平均值。要求二维数组在编写程序,对二维数组输出

3、从某行开始的若干连续的行,并求出这些行上元素的平均值。要求二维数组在主函数中输入,然后通过函数调用实现程序功能。正确答案:#includern#define M 5rn#define N 4rnvoid f(int(*a)INint rint kfloat*ave)rnint ij;rn*ave=0;rnfor(i=r;ir+k;i+)rn for(j=0;jN; j+)rn printf(“d”aij);rn *ave+=aij;rn rn printf(“n”);rn rn*ave=(k*N);rn)rnmain( )rnint aMNij;rnfloat ave;rnfor(i=0;iM

4、;i+)rn for(j=0; jN;j+)rn scanf(“d”aij);rnf(a32ave);rnprintf(“nave=fn”ave);rn)#include#defineM5#defineN4voidf(int(*a)IN,intr,intk,float*ave)inti,j;*ave=0;for(i=r;ir+k;i+)for(j=0;jN;j+)printf(“d”,aij);*ave+=aij;printf(“n”);*ave=(k*N);)main( )intaMN,i,j;floatave;for(i=0;iM;i+)for(j=0;jN;j+)scanf(“d”,ai

5、j);f(a,3,2,ave);printf(“nave=fn”,ave);)7. 已知一组关键字为5,88,12,56,7l,28,33,43,93,17,采用链地址法构造哈希表,并计算查找成功时的平已知一组关键字为5,88,12,56,7l,28,33,43,93,17,采用链地址法构造哈希表,并计算查找成功时的平均查找长度。正确答案:8. 下面对计算机的描述正确的是( )。A.计算机是可以存储、检索和处理数据的不可编程的电子设备B.内存保存程序执行期间的所有数据,包括ROM、RAM、FLASHC.计算机的性能指标常有CPU速度、访问时间、通道容量、指令集合等D.计算机由硬件和软件组成,其

6、中Unix就是系统软件参考答案:D9. 下面不属于Java条件分支语句结构的是 ( )Ai-else i结构Bi-else结构Ci-else i-else结构D下面不属于Java条件分支语句结构的是 ( )Ai-else i结构Bi-else结构Ci-else i-else结构Di-end i结构正确答案:D在Java的分支语句结构中,i是和else配对的,而不是和end配对,所以选择D。10. 报文摘要并不对传送的报文进行加密,这怎么能算是一种网络安全的措施?不管在什么情况下永远将报文报文摘要并不对传送的报文进行加密,这怎么能算是一种网络安全的措施?不管在什么情况下永远将报文进行加密不是更好

7、一些吗?正确答案:报文加密并非网络安全的全部内容。我们知道使用RSA公开密钥体制进行加密时往往需要花费很长的时间。当需要在网络上传送的报文并不要求保密但容许遭受篡改时使用服文摘要就能够确保报文的完整性(因为这时仅仅对很短的报文摘要进行加密)。报文摘要是为了应对主动攻击中的篡改和伪造,它能够使接收者用很简单的方法鉴别报文的真伪。使用加密就可以达到报文鉴别的目的。但是在网络应用中,许多报文并不需要加密,倘若对整个报文进行加密会使计算机增加很多不必要的负担。11. 要使标签的背景样式为不透明,应将BackStyle属性设置为【 】。要使标签的背景样式为不透明,应将BackStyle属性设置为【 】。

8、正确答案:BackStyle属性用来指定标签的背景样式是否透明,该属性可以取两个值:0和1。当为0时,标签为“透明”的;当值为1时,标签将覆盖背景。12. 关系的数据操纵语言按照表达式查询方式可分为两大类,关系代数和【 】。关系的数据操纵语言按照表达式查询方式可分为两大类,关系代数和【 】。正确答案:关系演算关系代数是一种抽象的查询语言,是关系数据操纵语言的一种传统表达方式,它是用对关系的运算来表达查询的。关系演算是以数理逻辑中的谓词演算为基础的。按谓词变元的不同,关系演算可分为元组关系演算和域关系演算。13. 冯氏分类法是根据什么对计算机进行分类的?可分成哪4类?冯氏分类法是根据什么对计算机

9、进行分类的?可分成哪4类?正确答案:冯氏分类法根据系统的最大并行度对计算机进行分类。把计算机分成以下4类具有不同最大并行度的计算机系统结构。rn 字串位串:这是第一代计算机发展初期的纯串行计算机。rn 字串位并:这是传统的单处理机同时处理单个字的多个位。rn 字并位串:同时处理多个字的同一位(位片)。rn 字并位并:同时处理多个字的多个位。冯氏分类法根据系统的最大并行度对计算机进行分类。把计算机分成以下4类具有不同最大并行度的计算机系统结构。字串位串:这是第一代计算机发展初期的纯串行计算机。字串位并:这是传统的单处理机,同时处理单个字的多个位。字并位串:同时处理多个字的同一位(位片)。字并位并

10、:同时处理多个字的多个位。14. 为了使下面的程序段能用来把DL中的二进制代码从高位到低位依次转换为ASCII码并存入DI设定的内存数据区,该程为了使下面的程序段能用来把DL中的二进制代码从高位到低位依次转换为ASCII码并存入DI设定的内存数据区,该程序段中NEXT处应填入的指令是_。MOVCX,8NEXT:_MOVAL,DLANDAL,1ADDAL,30HMOVDI,ALINCDILPPPNEXTASHL DL,1BSHR DL,1CROL DL,1DROR DL,1C15. 要使得表格中的文字居于单元格正中央,应在表格属性的对齐方式中_。 A) 只要选择垂直居中就行了 B) 只要使得表格

11、中的文字居于单元格正中央,应在表格属性的对齐方式中_。A) 只要选择垂直居中就行了B) 只要选择水平居中就行了C) 垂直居中和水平居中都要选择D) 不必进行任何设置,因为表格数据默认的位置就是单元格的正中央C16. 假设在关系模式R(U)中,X、Y、Z都是U的子集,且Z=U-X-y。若XY,而U-X-Y=,则称XY为_。假设在关系模式R(U)中,X、Y、Z都是U的子集,且Z=U-X-y。若XY,而U-X-Y=,则称XY为_。正确答案:平凡的多值依赖平凡的多值依赖17. 在Visual FoxPro中,宏替换可以从变量中替换出( )。 A字符串 B数值 C命令 D以上3种都可能在Visual F

12、oxPro中,宏替换可以从变量中替换出()。A字符串B数值C命令D以上3种都可能A18. 从数据库表中移去表可以在命令窗口中键入_。从数据库表中移去表可以在命令窗口中键入_。正确答案:REMOVE TABLEREMOVETABLE19. 试简述email系统中POP、POP3和IMAP的区别。试简述email系统中POP、POP3和IMAP的区别。正确答案:邮局协议POP使用客户服务器的工作方式。在接收邮件的用户PC机上必须运行POP客户程序在用户所连接的ISP的邮件服务器中则运行POP服务器程序。应该注意的是邮件服务器只能向其他邮件服务器传输电子邮件但POP服务器还能向用户提供邮箱内容的信息

13、。POP是一个非常简单、但功能有限的邮件读取协议。rn POP3是在POP的基础上扩展产生的。POP3协议的一个特点就是只要用户从POP服务器读取了邮件POP服务器就将该邮件删除。这在很多情况下都会给用户带来不便为此POP3进行了一些功能扩充其中包括使用户能够事先设置邮件读取后仍然在POP服务器中存放的时间。rn 因特网报文存取协议IMAP也是按客户服务器方式工作。在使用IMAP时所有收到的邮件同样是先送到ISP邮件服务器的IMAP服务器中而在用户的PC机上运行IMAP客户程序然后与ISP邮件服务器上的IMAP服务器程序建立TCP连接。用户在自己的PC机上就可以操纵:ISP邮件服务器的邮箱就像

14、在本地操纵一样因此IMAP是一个联机协议。在用户未发出删除邮件的命令之前IMAP月艮务器邮箱中的邮件一直保存着这就使得用户可以在不同的地方使用不同的计算机随时上网阅读和处理自己的邮件。IMAP最大优点是用户可以随时随地阅读处理邮件其缺点就是如果用户没有将邮件复制到自己的PC机上则邮件一直是存放在IMAP服务器上。因此用户需要经常与IMAP服务器建立连接。本题主要考查POP、POP3和IMAP各自的特点,通过对特点的分析来确定它们之间的不同。其中POP3是POP的升级版本,而POP3和IMAP是现在常用的邮件读取协议。20. 构成网络操作系统通信机制的是( )。构成网络操作系统通信机制的是( )

15、。答案:进程21. 英文字符常用的编码是_。英文字符常用的编码是_。正确答案:ASCIIASCII22. UDP和IP都是无连接协议,为什么用户还要用UDP协议。UDP和IP都是无连接协议,为什么用户还要用UDP协议。正确答案:用户数据报协议(UDP)是ISO参考模型中一种无连接的传输层协议提供面向事务的简单不可靠信息传送服务。UDP协议基本上是IP协议与上层协议的接口。UDP协议使用端口分辨运行在同一台设备上的多个应用程序。rn由于大多数网络应用程序都在同一台机器上运行计算机上必须能够确保目的地机器上的软件程序能从源地址机器处获得数据包以及源计算机能收到正确的回复。这是通过使用UDP的“端口

16、号”完成的。rn与TCP不同UDP并不提供对IP协议的可靠机制、流控制以及错误恢复功能等。由于UDP比较简单UDP头包含很少的字节比TCP负载消耗少。UDP适用于不需要TCP可靠机制的情形比如当高层协议或应用程序提供错误和流控制功能的时候。UDP是传输层协议服务于很多知名应用层协议包括网络文件系统(NFS)、简单网络管理协议(SNMP)、域名系统(DNS)以及简单文件传输系统(TFTP)。用户数据报协议(UDP)是ISO参考模型中一种无连接的传输层协议,提供面向事务的简单不可靠信息传送服务。UDP协议基本上是IP协议与上层协议的接口。UDP协议使用端口分辨运行在同一台设备上的多个应用程序。由于

17、大多数网络应用程序都在同一台机器上运行,计算机上必须能够确保目的地机器上的软件程序能从源地址机器处获得数据包,以及源计算机能收到正确的回复。这是通过使用UDP的“端口号”完成的。与TCP不同,UDP并不提供对IP协议的可靠机制、流控制以及错误恢复功能等。由于UDP比较简单,UDP头包含很少的字节,比TCP负载消耗少。UDP适用于不需要TCP可靠机制的情形,比如,当高层协议或应用程序提供错误和流控制功能的时候。UDP是传输层协议,服务于很多知名应用层协议,包括网络文件系统(NFS)、简单网络管理协议(SNMP)、域名系统(DNS)以及简单文件传输系统(TFTP)。23. NTFS文件压缩必须在N

18、TFS文件系统下进行,离开NTFS文件系统时,文件将不再压缩。( )A.错误B.正确参考答案:B24. 在浏览WWW网的过程,为方便以后多次访问某一个站点,可以为这个站点_。 A) 建立书签 B) 建立浏览列表在浏览WWW网的过程,为方便以后多次访问某一个站点,可以为这个站点_。A) 建立书签B) 建立浏览列表C) 用笔抄写到笔记本上D) 建立地址簿A25. 试分析下列算法的功能,并且给出Unknown( )函数的时间复杂度。 int a=(2,5,1,7,9,3,6,8),n=8; void Unknow试分析下列算法的功能,并且给出Unknown( )函数的时间复杂度。int a=(2,5

19、,1,7,9,3,6,8),n=8;void Unknown(int j,int n)int i,temp;if(jn)for(i=j;in;i+)if(aiaj)temp=ai;ai=aj;aj=temp;j+;Unknown(j,n);void main( )int i;Unknown(0,n);for(i=0;in;i+)printf(%d,ai);Unknown( )函数的功能是递归实现排序。 设T(n)是时间复杂度,在排序n个元素时,算法的计算时间主要花费在递归调用Unknown( )上。第一次调用时,处理过程分为两大步:第一步是将序列中每个元素与最前面的元素进行比较,若小于最前面的

20、元素则交换位置,这需要n-1次比较,经过该步骤的处理,使得最小的元素位于第一个位置上;第二步是对余下的n-1个元素进行排序,因其时间复杂度为T(n-1),由此可得到如下方程: 对此方程递推求解得: T(n)=T(n-1)+n-1=(T(n-2)+n-2)+n-1=T(n-2)+(n-2)+(n-1)=T(n-3)+(n-3)+(n-2)+(n-1)= =(T(1)+1)+2+3+(n-2)+(n-1)=0+1+2+(n-2)+(n-1)= 因此,函数Unknown( )的时间复杂度为O(n2)。 26. 如下程序段的输出结果是_。 i=1 DO WHILE i10 i=i+2 ENDDO ?i

21、如下程序段的输出结果是_。i=1DO WHILE i10i=i+2ENDDO?i1127. 计算机系统的安全问题十分复杂,不仅与系统软、硬件的安全性能有关,而且受系统构建方式等多方面因素影响。( )T.对F.错参考答案:T28. 网络操作系统是一种( )。A.系统软件B.系统硬件C.应用软件D.支援软件参考答案:A29. 文化是一种复合的整体,包括( )。A法律B知识C信仰D艺术E道德文化是一种复合的整体,包括( )。A法律B知识C信仰D艺术E道德正确答案:ABCDE30. 在深度为5的完全二叉树中,度为2的结点数最多为上【 】。在深度为5的完全二叉树中,度为2的结点数最多为上【 】。正确答案

22、:15在深度为5的完全二叉树中,度为2的结点数最多的是深度为5的满二叉树。在深度为5的满二叉树中,前4层中所有结点的度为2。即在深度为5的完全二叉树中,度为2的结点数最多相当于深度为4的满二叉树中的结点数。深度为4的满二叉树中的结点数为24-1=15。31. 在Visual FoxPro 6.0数据表中,用于存放图像、声音等多媒体对象的字段是( )。 A备注型 B通用型 C逻辑型在Visual FoxPro 6.0数据表中,用于存放图像、声音等多媒体对象的字段是()。A备注型B通用型C逻辑型D字符型B32. 在执行某种排序算法的过程中出现了关键字朝着最终排序序列相反的方向移动,从而认为该排序算

23、法是在执行某种排序算法的过程中出现了关键字朝着最终排序序列相反的方向移动,从而认为该排序算法是不稳定的,这种说法对吗?为什么?请举一例说明。正确答案:这种说法不对。因为排序的不稳定性是指两个关键字值相同的元素的相对次序在排序前、后发生了变化而题中叙述和排序中稳定性的定义无关所以此说法不对。例如对4321冒泡排序就可否定本题结论。这种说法不对。因为排序的不稳定性是指两个关键字值相同的元素的相对次序在排序前、后发生了变化,而题中叙述和排序中稳定性的定义无关,所以此说法不对。例如,对4,3,2,1冒泡排序就可否定本题结论。33. 什么是操作数长度前缀和地址长度前缀?在什么情况下要使用这两个前缀?请举

24、例说明。什么是操作数长度前缀和地址长度前缀?在什么情况下要使用这两个前缀?请举例说明。尽管在实地址方式下只能使用16位段,但可使用32位操作数,也可使用以32位形式表示的存储单元地址这是利用操作数长度前缀66H和存储器地址长度前缀67H来表示的。 在16位代码段中,正常操作数的长度是16位或8位。在指令前加上操作数长度前缀66H,操作数长度就变成32位或8位即原来表示16位操作数的代码变成表示32位操作数的代码。一般情况下,不在源程序中直接使用操作数长度前缀,而是直接使用32位操作数,操作数长度前缀由汇编程序在汇编时自动加上。 请注意比较如下在16位代码段中的汇编指令格式和对应的机器码(注释部

25、分): .386 TEST16SEGMENT PARA USE16 MOV EAX,EBX ;66H,8BH,C3H MOV AX,BX ;8BH,C3H MOV AL,BL ;8AH,C3H TEST16ENDS 32位代码段的情况则刚好相反。在32位代码段中,正常操作数长度是32位或8位。在指令前加上操作数长度前缀66H后,操作数长度就成为16位或8位。不在32位代码的源程序中直接使用操作数长度前缀66H表示使用16位操作数,而是直接使用16位操作数,操作数长度前缀由汇编程序在汇编时自动加上。 请注意比较如下在32位代码段中的汇编指令格式和对应的机器码(注释部分): .386 TEST32

26、SEGMENT PARA USE32 MOV EAX,EBX ; 8BHC3H MOV AX,BX ;66H,8BH,C3H TEST32ENDS 通过存储器地址长度前缀67H区分32位存储器地址和16位存储器地址的方法与上述通过操作数长度前缀66H区分32位操作数和16位操作数的方法类似。在源程序中可根据需要使用32位地址或者16位地址。汇编程序在汇编源程序时,对于16位代码段,在使用32位存储器地址的指令前加上前缀67H;对于32位代码段,在使用16位存储器地址的指令前加上前缀67H。 在一条指令前可能既有操作数长度前缀66H,又有存储器地址长度前缀67H。 34. 已知某硬盘的柱面数为3

27、2768,磁头数为4,每道扇区数为63,试问:已知某硬盘的柱面数为32768,磁头数为4,每道扇区数为63,试问:该盘的扇区总数是:8257536=32768(柱)4(道/柱)63(扇/道)。$该盘的容量是:4032MB=8257536(扇)512(字节/扇)。$通过下面的计算: 该扇区对应的物理地址是:柱面号C=150、磁头号H=3、扇区号S=11。 35. 单词就是语言中具有独立意义的最小_单位。单词就是语言中具有独立意义的最小_单位。正确答案:语法本题考查“单词”的基本概念。36. 对网络用户来说,操作系统是指( )。A.能够运行自己应用软件的平台B.提供一系列的功能、接口等工具来编写和

28、调试程序的裸机C.一个资源管理者D.实现数据传输和安全保证的计算机环境参考答案:D37. 按照设备的信息交换单位,可将设备分成字符设备和块设备。( )A.正确B.错误参考答案:A38. 详述TCP拥塞控制方法的原理。详述TCP拥塞控制方法的原理。正确答案:1)慢速启动算法:rn在TCP TAHOE模型中拥塞控制主要是通过调整发送端的发送速率来实现的而这又主要是通过三个变量实现的:拥塞窗口(Slow Start ThreshcldSSTHRESH)接收端窗口和慢速启动阈值。发送端一旦监测到数据包丢失(其原因可能是重传计时器超时亦可能是收到重复的ACK信令)它就会开始调整发送速率。这包括慢速启动阈

29、值即ssthresh调整为当前拥塞窗口的一半同时拥塞窗口将降低到1个报文段。然后随着通信过程的恢复拥塞窗口持续增长。在拥塞窗口大小未达到ssthresh之前它以指数速度增长;到达之后则开始线性增长。rn2)快速重传算法:rn当发送端连续收到3个对应于同一个序列号的ACK信令时就触发了其快速重传算法即发送端不等重传计时器超时立即向接收端发送指定的报文段。rn3)丢包检测机制有如下两种:rn(1)重复ACK信令rn重复ACK有两个作用其一发送端可以确信该ACK序列号之前的TCP报文段都已经被接收端成功接收;其二发送端可以据此判断出接收端接收到的TCP报文段发生了乱序的情况和接收端当前期待的TCP报

30、文段序列号从而触发其拥塞控制策略。rn(2)超时重传rn发送端发出报文段后在规定的时间内没有能够收到接收端返回的ACK信令从而使得发送端认为该报文段丢失触发其拥塞控制策略。在这里面主要涉及到重传计时器它是TCP协议中最重要的计时器。当报文段发出后重传计时器立即启动如果发送端在计时器超时之前得到ACK则计时器停止;如果计时器超时后仍然没有收到ACK那么报文段就重传并且计时器重新启动。1)慢速启动算法:在TCPTAHOE模型中,拥塞控制主要是通过调整发送端的发送速率来实现的,而这又主要是通过三个变量实现的:拥塞窗口(SlowStartThreshcld,SSTHRESH),接收端窗口和慢速启动阈值

31、。发送端一旦监测到数据包丢失(其原因可能是重传计时器超时,亦可能是收到重复的ACK信令),它就会开始调整发送速率。这包括,慢速启动阈值,即ssthresh调整为当前拥塞窗口的一半,同时拥塞窗口将降低到1个报文段。然后,随着通信过程的恢复,拥塞窗口持续增长。在拥塞窗口大小未达到ssthresh之前,它以指数速度增长;到达之后则开始线性增长。2)快速重传算法:当发送端连续收到3个对应于同一个序列号的ACK信令时,就触发了其快速重传算法,即发送端不等重传计时器超时,立即向接收端发送指定的报文段。3)丢包检测机制有如下两种:(1)重复ACK信令重复ACK有两个作用,其一,发送端可以确信该ACK序列号之

32、前的TCP报文段都已经被接收端成功接收;其二,发送端可以据此判断出接收端接收到的TCP报文段发生了乱序的情况和接收端当前期待的TCP报文段序列号,从而触发其拥塞控制策略。(2)超时重传发送端发出报文段后,在规定的时间内没有能够收到接收端返回的ACK信令,从而使得发送端认为该报文段丢失,触发其拥塞控制策略。在这里面主要涉及到重传计时器,它是TCP协议中最重要的计时器。当报文段发出后,重传计时器立即启动,如果发送端在计时器超时之前得到ACK,则计时器停止;如果计时器超时后仍然没有收到ACK,那么报文段就重传,并且计时器重新启动。39. 在Excel2003中,要取消工作簿的隐藏,应执行( )菜单中

33、的“取消隐藏”命令。A“工具”B“窗口”C“格在Excel2003中,要取消工作簿的隐藏,应执行( )菜单中的“取消隐藏”命令。A“工具”B“窗口”C“格式”D“视图”正确答案:B40. 当选定Word2003表格中的一个单元格时,常用工具栏上的“插入表格”按钮提示将会改变为( )。A删除当选定Word2003表格中的一个单元格时,常用工具栏上的“插入表格”按钮提示将会改变为( )。A删除行B插入行C插入列D插入单元格正确答案:D41. 在计算机领域中通常用MIPS来描述 (A)计算机的可运行性 (B)计算机的运算速度 (C)计算机的可靠性 (D)讣算在计算机领域中通常用MIPS来描述(A)计

34、算机的可运行性(B)计算机的运算速度(C)计算机的可靠性(D)讣算机的可扩充性B42. 在Word2003中,可以将文本框当做图形来处理。在Word2003中,可以将文本框当做图形来处理。此题为判断题(对,错)。正确答案:43. (3)一个项目具有一个项目主管,一个项目主管可管理多个项目,则实体项目主管与实体项目的联系(3)一个项目具有一个项目主管,一个项目主管可管理多个项目,则实体项目主管与实体项目的联系属于【 】的联系。正确答案:一对多(或1N)两个实体集间的联系实际上是实体集间的函数关系,这种函数关系可以有3种,即一对一(11)的联系、一对多(1N)或多对一(N1)的联系和多对多(NN)

35、的联系。44. PV操作是把信号量S与共享资源对应起来的一种机制,当S变为负数-X时,X表示等待使用资源的进程个数。( )A.正确B.错误参考答案:A45. 为了在运行时将“d:pic”文件夹下的图形文件“a.jpg”装入图片框Picture1,所使用的语句为【 】。为了在运行时将“d:pic”文件夹下的图形文件“a.jpg”装入图片框Picture1,所使用的语句为【 】。正确答案:PicturelPicture=LoadPicmre(d:pica.jpg)在运行期间,可以用LoadPicture函数将指定的图形文件装入窗体、图片框或图像框,它实际上是将图形文件赋给对象的Picture属性。

36、一般格式为:对象Picture=LoadPicture(文件名)其中的“文件名”可以是多种格式的图形文件,包括bmp、ico、wmf、emf、jpg、gif等,提供的“文件名”可以含有路径。对于本题来说,“文件名”(包括路径)是“d:picajpg”,“对象”是Picturel。46. 什么是UNIX进程的对换区?如何管理对换区?什么是UNIX进程的对换区?如何管理对换区?所谓“对换区”,即是在磁盘上开辟一个特定的区域,把它作为内存的扩充:在内存紧张时,可以把内存中的某些进程换出到该区;在需要时,又可以将该区里的进程换进内存。由于对换是在内存和磁盘间进行,所以这时的管理对象既有内存的有关部分(

37、用户程序使用部分进程空间),也有磁盘上的对换区,并且都是采用可变式分区管理的办法。当提出存储请求时,都是采用最先适应算法来进行存储分配。47. 分页式存储管理中,进程运行需要将其指令和数据的逻辑地址转换为物理地址,这个工作由系统设置地址变换机构来完成地址转换工作。( )A.正确B.错误参考答案:A48. 设某处理器执行一段程序的过程中,访问CaChe 3800次,访问主存200次。已知CaChe的访问周期TC=50ns,设某处理器执行一段程序的过程中,访问CaChe 3800次,访问主存200次。已知CaChe的访问周期TC=50ns,主存的访问周期Tm=250 ns。请计算命中率H、平均访问

38、周期Ta、CaChe-主存层次的访问效率e=TCTa以及使用CaChe后访存加速比Sp。正确答案:H=3800(3800+200)=95,Ta=HTc+(1一H)Tm=50095+(1一095)250=60。e=TcTn=5060=833。Sp=TmTn=25060=417。49. 在考生文件夹中完成如下综合应用: (1)将books.dbf中所有书名中含有“计算机”三个字的图书复制在考生文件夹中完成如下综合应用: (1)将books.dbf中所有书名中含有“计算机”三个字的图书复制到表pcbook中,以下操作均在pcbook表中完成。 (2)复制后的图书价格在原价基础上降价5%。 (3)从图

39、书均价高于28元(含28元)的出版社中,查询并显示图书均价最低的出版社名称以及价格,查询结果保存在表new中(字段名为出版单位和价格)。 (4)编写combook.prg完成以上操作,并将combook.prg保存在考生文件夹中。正确答案:50. 在PowerPoint2003中,要设置一个对象在放映时的动态轨迹,应使用的自定义动画效果是( )。A动作在PowerPoint2003中,要设置一个对象在放映时的动态轨迹,应使用的自定义动画效果是( )。A动作路径B进C退出D强调正确答案:A51. _是实现EDI的基础和必要条件。_是实现EDI的基础和必要条件。正确答案:电子数据处理EDP电子数据

40、处理EDP52. 在下列字符序列中,合法的标识符是 ( )AP12&.aC$ water.12D88sum在下列字符序列中,合法的标识符是 ( )AP12&.aC$ water.12D88sum正确答案:B53. 在Excel 2007中,选定某单元格后单击“复制”按钮,再选中目的单元格单击“粘贴”按钮,此时被粘贴的源单元格中的(在Excel 2007中,选定某单元格后单击“复制”按钮,再选中目的单元格单击“粘贴”按钮,此时被粘贴的源单元格中的()。数据54. 是IBM公司研制的一种关系型数据库系统,主要应用于大型应用系统,具有较好的可伸缩性,可支持是IBM公司研制的一种关系型数据库系统,主要

41、应用于大型应用系统,具有较好的可伸缩性,可支持从大型机到单用户环境,应用于OS2、Windows等平台下。ASQLServerBOracleCDB2DAccess正确答案:C55. Excel2003中条件格式设定好之后还可以进行添加、更改或删除的操作。Excel2003中条件格式设定好之后还可以进行添加、更改或删除的操作。此题为判断题(对,错)。正确答案:56. 在一个域中,至少有一个域控制器(服务器),也可以有多个域控制器。( )A.错误B.正确参考答案:B57. 计算机病毒是( )。A计算机中的生物病毒B特别设计的程序段C正常计算机程序的变异D能破坏计计算机病毒是( )。A计算机中的生物

42、病毒B特别设计的程序段C正常计算机程序的变异D能破坏计算机硬件的生物病毒正确答案:B58. 在Word中,“文件”菜单底部列出的文件名表示_。 A该文件正在打印 B当前被打开的文件 C扩展名为.doc在Word中,“文件”菜单底部列出的文件名表示_。A该文件正在打印B当前被打开的文件C扩展名为.doc的文件DWord最近处理过的文件D59. 多路开关是一种用来从n个数据源中选择_个数据到其输出端的器件,假设n=2p,则源的选择由_多路开关是一种用来从n个数据源中选择_个数据到其输出端的器件,假设n=2p,则源的选择由_所决定。正确答案:一 P位编码格式一P位编码格式60. Windows NT系统中的NTDS包含了( )等系统的安全策略设置信息。A.用户账号B.密码C.访问权限D.组账号参考答案:ABCD

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。