电子科技大学22春《物联网技术基础》在线作业1答案参考34

电子科技大学22春《物联网技术基础》在线作业1答案参考34

《电子科技大学22春《物联网技术基础》在线作业1答案参考34》由会员分享,可在线阅读,更多相关《电子科技大学22春《物联网技术基础》在线作业1答案参考34(11页珍藏版)》请在装配图网上搜索。

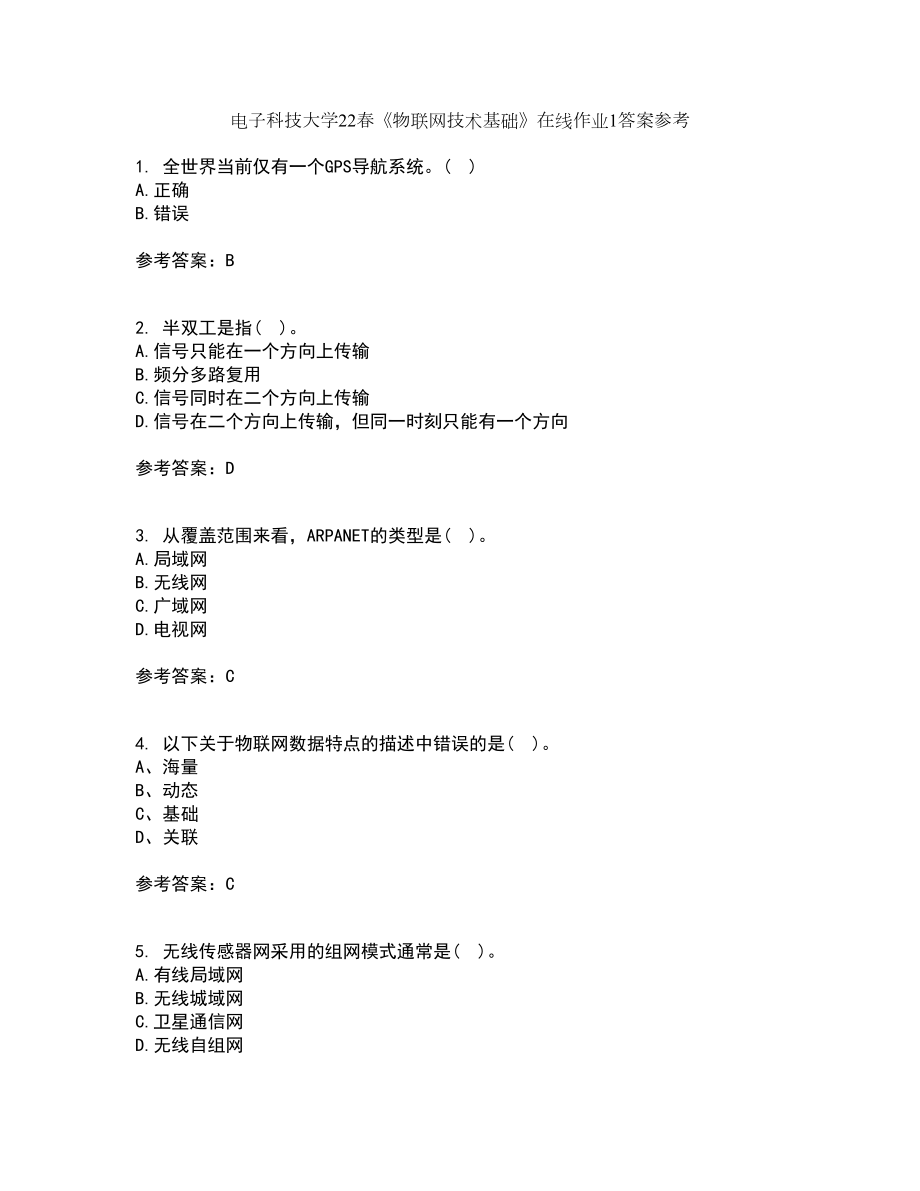

1、电子科技大学22春物联网技术基础在线作业1答案参考1. 全世界当前仅有一个GPS导航系统。( )A.正确B.错误参考答案:B2. 半双工是指( )。A.信号只能在一个方向上传输B.频分多路复用C.信号同时在二个方向上传输D.信号在二个方向上传输,但同一时刻只能有一个方向参考答案:D3. 从覆盖范围来看,ARPANET的类型是( )。A.局域网B.无线网C.广域网D.电视网参考答案:C4. 以下关于物联网数据特点的描述中错误的是( )。A、海量B、动态C、基础D、关联参考答案:C5. 无线传感器网采用的组网模式通常是( )。A.有线局域网B.无线城域网C.卫星通信网D.无线自组网参考答案:D6.

2、 以下关于物联网数据特点的描述中错误的是( )。A.海量B.基础C.动态D.关联参考答案:B7. 以下哪个术语与无线自组网意义不相同( )A.Mobile Ad hoc NetworkB.Ubiquitous NetworkC.Self-Organizing NetworkD.Infrastructureless Network参考答案:B8. 物联网技术在健康监控中的应用案例不包括( )。A.美国公司研发的智能婴儿服B.美国公司研制的救生衬衫和智能衬衫产品C.医院门禁系统D.加利福尼亚大学基于无线传感器网络的人体健康监测平台CustMed参考答案:C9. 数据量在几百MB到几十PB量级的数据

3、集都能称为大数据。( )A.正确B.错误参考答案:B10. 以下关于无线自组网特点的描述中,正确的是( )A.自组织与独立组网B.对等结构C.一跳路由(多跳路由)D.动态拓扑参考答案:ABD11. 以下关于信息隐藏技术的描述中,错误的是( )。A.信息隐藏技术由信息嵌入算法、隐蔽信息检测与提取算法两部分组成B.信息隐藏利用人类感觉器官对数字信号的感觉冗余,将一些秘密信息伪装起来C.信息隐藏也称为信息伪装D.信息加密与信息隐藏是将明文变成第三方不认识的密文参考答案:D12. 香农定理从定量的角度描述了“带宽”与“速率”的关系。在香农定理的公式中,与信道的最大传输速率相关的参数主要有信道带宽与(

4、)。A.频率特性B.信噪比C.相位特性D.噪声功率参考答案:B13. 以下关于物联网接入层的描述中,错误的是( )。A.物联网接入层相当于计算机网络OIS参考模型中的物理层与数据链路层B.RFID标签、传感器与接入设备构成了物联网感知网络的基本单元C.RFID接入层采取“一跳”的无线传输方式D.无线传感网络的接入层同样也采用一跳的无线传输方式参考答案:D14. 智能电表的设备类型属于( )。A.智能仪表B.数字家电C.GPS终端D.智能插座参考答案:A15. 物联网在智能电网中不能用于( )。A.配用电管理B.输变电线路检测与监控C.虚拟化D.变电站状态监控参考答案:C16. 以下关于物联网网

5、络层特点的描述中错误的是( )。A、物联网的网络层一般采用的是异构网络互联的结构B、互联两个异构网络的是一种叫做“路由器”(router)的网络设备C、IP网与非IP网互联需要采用协议变换的方法实现D、物联网网络层设计的重点要放在如何保证网络通信的安全性上参考答案:B17. 美国海军军官莫里通过对前人航海日志的分析,绘制了新的航海路线图,标明了大风与洋流可能发生的地点。这体现了大数据分析理念中的( )。A.在数据基础上倾向于全体数据而不是抽样数据B.在分析方法上更注重相关分析而不是因果分析C.在分析效果上更追究效率而不是绝对精确D.在数据规模上强调相对数据而不是绝对数据参考答案:B18. 防火

6、墙对于不通过它的连接( )。A.不能控制B.能控制C.能过滤D.能禁止参考答案:A19. 下列关于EPC-96 I型编码标准的描述中错误的是( )。A.版本号字段长度为8位B.域名管理字段长度为8位C.对象分类字段长度为24位D.序列号字段长度为36位参考答案:B20. 在云计算平台中,PaaS平台即服务。( )A.错误B.正确参考答案:B21. 物联网行业服务通常是面向行业自身特有的需求,由行业系统内企业提供的服务。如智能电力、智能交通、智能环境等。( )A.错误B.正确参考答案:B22. 以下关于物联网与互联网的区别的描述中错误的是( )。A.物联网是虚拟的B.物联网是将计算机“装到”一切

7、事物中C.物联网是可反馈、可控制的“闭环”系统D.物联网实现信息世界与物理世界的融合参考答案:A23. 物联网可以为智能体提供( )。A.在任何时间的互联B.在任何地点的互联C.与物联网内任何物体的互联D.以任何速度的互联参考答案:D24. 以下关于物联网网络层基本概念的描述中错误的是( )。A.网络层连接感知层与应用层B.物联网网络层要正确、快速传输感知层的数据与控制指令C.物联网网络层要保证数据传输的安全性D.物联网的“网络层”也称为“网络传输层”参考答案:B25. 以下几种攻击中,属于服务攻击的对象是( )。A.路由器B.无线信道C.应用服务器D.网关参考答案:C26. 下列哪项不是传感

8、器的组成元件?( )A.敏感元件B.转换元件C.变换电路D.电阻电路参考答案:D27. 以下关于智能传感器复合感知能力的描述中,正确的是( )A.使用新型传感器或集成多种感知能力的传感器B.使得智能传感器具有对物体与外部环境的物理量、化学量或生物量复合感知能力C.综合感知无线信息的强度、频率、噪声与干扰等参数D.帮助人类全面地感知和研究环境的变化规律参考答案:ABD28. 以下关于被动式RFID标签工作原理的描述中,错误的是( )A.被动式RFID标签也叫做“无源RFID标签”B.当无源RFID标签接近读写器时,标签处于读写器天线辐射形成的远场范围内C.RFID标签天线通过电磁感应产生感生电流

9、,感应电流驱动RFID芯片电路D.芯片电路通过RFID标签天线将存储在标签中的标识信息发送给读写器参考答案:C29. 以下关于物联网的智能物体的描述中,错误的是( )。A.“智能物体”是对连接到物联网中的人与物的一种抽象B.智能物体据有感知、通信与计算能力C.要实现全球范围智能物体之间的互联与通信就必须解决智能物体标识问题D.物联网中统一采用IPv6地址标识智能物体参考答案:A30. 以下关于物联网对象名字服务ONS工作过程的描述中,错误的是( )A.读写器将待识别的EPC码通过本地服务器转换为互联网进程通信用的端口号(ID)B.本地ONS解析程序再转换成一个对应DNS域名,并传送给本地ONS

10、服务器C.如果没有相应的DNS域名记录,就将待解析的域名提交给高层ONS服务器D.高层ONS服务器将解析IP地址回送给本地服务器,以获取EPC码的物品信息参考答案:A31. 无线传感器最初用于( )应用中。A.灾难预警B.战场侦察C.展览场馆D.火山探险参考答案:B32. IP地址1101 1111 0011 1010 1110 0111 0000 0001属于( )。A.A类B.B类C.C类D.D类参考答案:C33. 以下关于网络安全防护技术包含内容的描述中,错误的是( )。A.防病毒B.防火墙C.数字签名D.入侵检测参考答案:C34. 物联网信息安全技术仅关注隐私保护问题。( )A.正确B

11、.错误参考答案:B35. EPoSSL预测物联网发展的第四个阶段的开始时间是( )。A.2050年B.2020年之后C.2015年D.2010年参考答案:B36. 计算机网络按威胁对象大体可分为两种:一是对网络中信息的威胁二是( )。A.人为破坏B.对网络中设备的威胁C.病毒威胁D.对网络人员的威胁参考答案:B37. ZigBee的( )根据服务和需求使多个器件之间进行通信。A.网络/安全层B.物理层C.支持/应用层D.MAC层参考答案:C38. 下列关于计算机存储容量单位的说法中,错误的是( )。A.1KBB.基本单位是字节(Byte)C.一个汉字需要一个字节的存储空间D.一个字节能够容纳一

12、个英文字符参考答案:C39. 在3:3对称时隙配置情况下,TD单载扇支持( )个12.2K话音用户。A、48B、27C、23D、46在3:3对称时隙配置情况下,TD单载扇支持( )个12.2K话音用户。A、48B、27C、23D、46正确答案:C40. 网上银行系统的一次转账操作过程中发生了转账金额被非法篡改的行为,这破坏了信息安全的什么属性( )。A.保密性B.完整性C.不可否认D.可用性参考答案:B41. 以下关于欧洲物联网发展的阶段任务的描述中错误的是( )。A.第四个阶段主要任务:实现人、物、服务与网络的深度融合B.第二阶段主要任务:完成传感网与RFID全部产业标准制定,实行部分网络的

13、融合C.第三阶段主要任务:具有可执行指令的RFID标签广泛应用,物体进入半智能化D.第一个阶段主要任务:基于RFID技术,实现局部的应用参考答案:B42. 物联网技术在智能环保中的应用案例不包括( )。A.绿野千传系统B.居民小区安防系统C.太湖环境监控系统D.大鸭岛海燕生态环境监测系统参考答案:B43. 下列不属于智能交通实际应用的是( )。A.不停车收费系统B.先进的车辆控制系统C.探测车辆和设备D.先进的公共交通系统参考答案:C44. RFID技术是一种短距离的( )技术。A.文件传输B.地址转换C.通用编码D.射频识别参考答案:D45. 二维条形条在水平和垂直方向的二维空间存储信息。(

14、 )A.错误B.正确参考答案:B46. 以下关于VPN特点的描述中错误的是( )。A、VPN是指在按IP协议组建的企业专用传输网络中建立虚拟的数据传输通道B、“虚拟”表示通过“隧道”或“虚电路”的方式建立的一种逻辑网络C、“专用”表示VPN可以为接入的网络与主机,提供保证安全与服务质量的传输服务D、VPN技术可以在感知层与应用层之间建立安全的通信“隧道”参考答案:A47. 以下关于大数据价值的描述中错误的是( )。A.带来“大知识”、“大科技”、“大利润”和“大发展”B.大数据只具有巨大的商业价值C.人类可以发现新的知识,创造新的价值D.人类可以“分析和使用”的数据在大量增加参考答案:B48. 当前大数据技术的基础是由哪个首先提出的?( )A.微软B.百度C.谷歌D.阿里巴巴参考答案:C49. RFID技术仅能标识出一类商品,而不是每件商品。( )A.正确B.错误参考答案:B50. 关于IT服务持续性计划,某个灾难的严重程度取决于:A.灾难持续的天数B.恢复灾难可用的人员数量C.关于IT服务持续性计划,某个灾难的严重程度取决于:A.灾难持续的天数B.恢复灾难可用的人员数量C.灾难的类型,如洪水、火灾等D.对客户业务的影响正确答案:D

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。