莫尔斯电码-摩尔斯电码-各类密码表全

莫尔斯电码-摩尔斯电码-各类密码表全

《莫尔斯电码-摩尔斯电码-各类密码表全》由会员分享,可在线阅读,更多相关《莫尔斯电码-摩尔斯电码-各类密码表全(10页珍藏版)》请在装配图网上搜索。

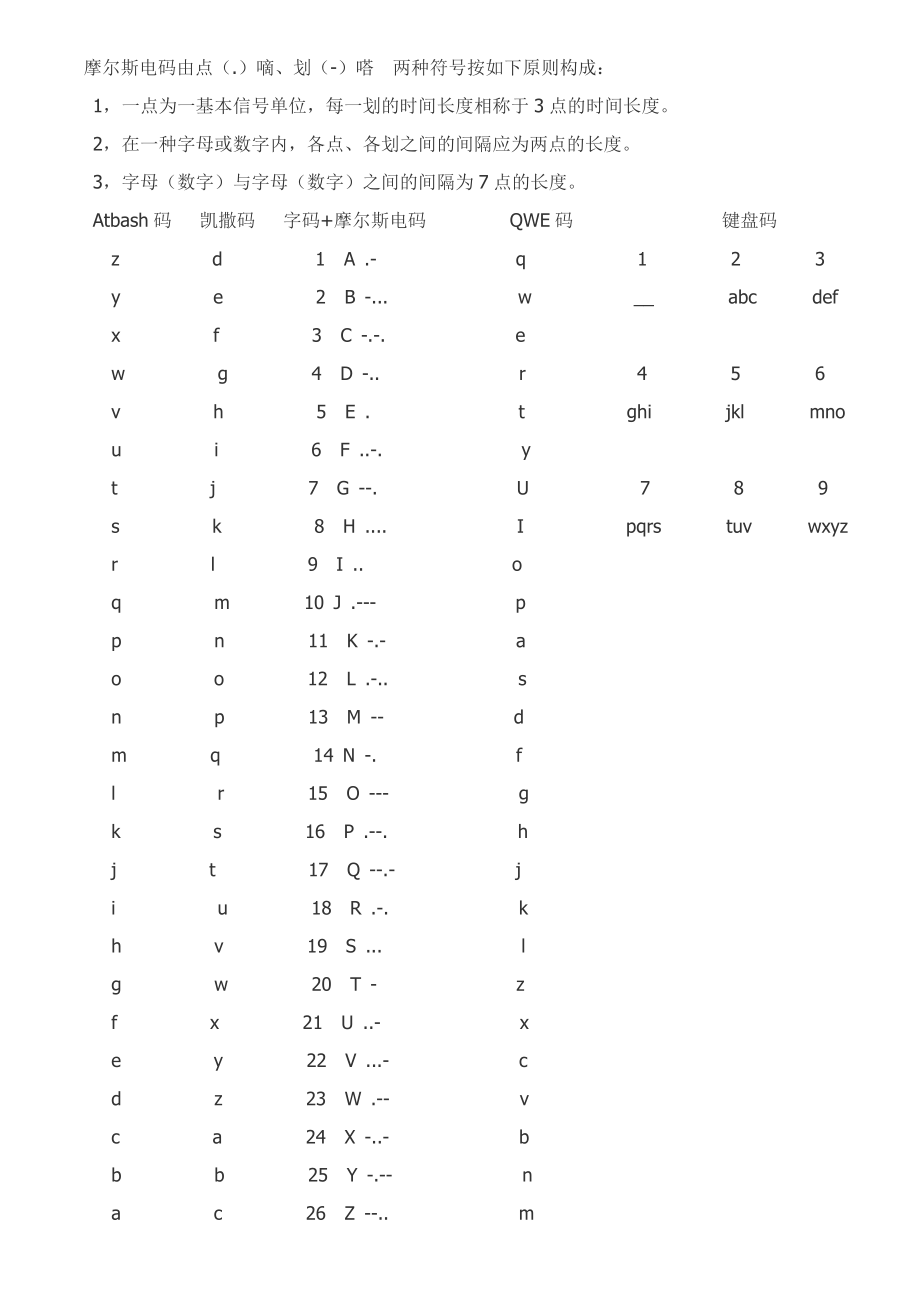

1、摩尔斯电码由点(.)嘀、划(-)嗒 两种符号按如下原则构成:1,一点为一基本信号单位,每一划的时间长度相称于3点的时间长度。2,在一种字母或数字内,各点、各划之间的间隔应为两点的长度。3,字母(数字)与字母(数字)之间的间隔为7点的长度。Atbash码 凯撒码 字码+摩尔斯电码 QWE码 键盘码 z d 1 A .- q 1 2 3 y e 2 B -. w _ abc def x f 3 C -.-. e w g 4 D -. r 4 5 6 v h 5 E . t ghi jkl mno u i 6 F .-. y t j 7 G -. U 7 8 9 s k 8 H . I pqrs t

2、uv wxyz r l 9 I . o q m 10 J .- p p n 11 K -.- a o o 12 L .-. s n p 13 M - d m q 14 N -. f l r 15 O - g k s 16 P .-. h j t 17 Q -.- j i u 18 R .-. k h v 19 S . l g w 20 T - z f x 21 U .- x e y 22 V .- c d z 23 W .- v c a 24 X -.- b b b 25 Y -.- n a c 26 Z -. m 密匙3 1 .- 2 .- 3 .- 4 .- 5 . 6 -. 7 -. 8

3、 -. 9 -. 0 - ? .-. / -.-. () -.-.- - -.- . .-.-.- 尚有一种表达莫尔斯密码的措施:将旗子向左划表达一横,向右表达一点。这种措施已经没多少人懂得了。几种常用密码形式:1、栅栏易位法。 即把将要传递的信息中的字母交替排成上下两行,再将下面一行字母排在上面一行的后边,从而形成一段密码。 举例:TEOGSDYUTAENNHLNETAMSHVAED解:将字母分截开排成两行,如下T E O G S D Y U T A E N NH L N E T A M S H V A E D再将第二行字母分别放入第一行中,得到如下成果THE LONGEST DAY MUS

4、T HAVE AN END.2、进制转换密码。 例如给你一堆数字,乍一看头晕晕的,你可以观测数字的规律,将其转换为10进制数字,然后按照每个数字在字母表中的排列顺序,拼出对的字母。举例:110 10010 11010 11001解:很明显,这些数字都是由1和0构成,那么你不久联想到什么?二进制数,是不是?嗯,那么就试着把这些数字转换成十进制试试,得到数字6 18 26 25,相应字母表,破解出明文为frzy,呵呵 3、字母频率密码。 有关词频问题的密码,我在这里提供英文字母的浮现频率给人们,其中数字所有是浮现的比例:a 8.2 b 1.5 c 2.8 d 4.3e 12.7 f 2.2 g 2

5、.0 h 6.1i 7.0 j 0.2 k 0.8 l 4.0m 2.4 n 6.7 o 7.5 p 1.9q 0.1 r 6.0 s 6.3 t 9.1u 2.8 v 1.0 w 2.4 x 0.2y 2.0 z 0.1词频法其实就是计算各个字母在文章中的浮现频率,然后大概猜想出明码表,最后验证自己的推算与否对的。这种措施由于要记录字母浮现频率,需要耗费时间较长,本人在此不举例和出题了,有爱好的话,参照跳舞的小人和金甲虫。4、 恺撒移位密码。 也就是一种最简朴的错位法,将字母表前移或者后错几位,例如:明码表:ABCDEFGHIJKLMNOPQRSTUVWXYZ密码表:DEFGHIJKLMNO

6、PQRSTUVWXYZABC这就形成了一种简朴的密码表,如果我想写frzy(即明文),那么对照上面密码表编成密码也就是iucb(即密文)了。密码表可以自己选择移几位,移动的位数也就是密钥。人们在单一恺撒密码的基本上扩展出多表密码,称为“维吉尼亚”密码。它是由16世纪法国亨利三世王朝的布莱瑟维吉尼亚发明的,其特点是将26个恺撒密表合成一种,见下表: AABCDEFGHIJKLMNOPQRSTUVWXYZ BBCDEFGHIJKLMNOPQRSTUVWXYZA CCDEFGHIJKLMNOPQRSTUVWXYZAB DDEFGHIJKLMNOPQRSTUVWXYZABC EEFGHIJKLMNOP

7、QRSTUVWXYZABCD FFGHIJKLMNOPQRSTUVWXYZABCDE GGHIJKLMNOPQRSTUVWXYZABCDEF HHIJKLMNOPQRSTUVWXYZABCDEFG IIJKLMNOPQRSTUVWXYZABCDEFGH JJKLMNOPQRSTUVWXYZABCDEFGHI KKLMNOPQRSTUVWXYZABCDEFGHIJ LLMNOPQRSTUVWXYZABCDEFGHIJK MMNOPQRSTUVWXYZABCDEFGHIJKL NNOPQRSTUVWXYZABCDEFGHIJKLM OOPQRSTUVWXYZABCDEFGHIJKLMN PPQRS

8、TUVWXYZABCDEFGHIJKLMNO QQRSTUVWXYZABCDEFGHIJKLMNOP RRSTUVWXYZABCDEFGHIJKLMNOPQ SSTUVWXYZABCDEFGHIJKLMNOPQR TTUVWXYZABCDEFGHIJKLMNOPQRS UUVWXYZABCDEFGHIJKLMNOPQRST VVWXYZABCDEFGHIJKLMNOPQRSTU WWXYZABCDEFGHIJKLMNOPQRSTUV XXYZABCDEFGHIJKLMNOPQRSTUVW YYZABCDEFGHIJKLMNOPQRSTUVWX ZZABCDEFGHIJKLMNOPQRSTUVW

9、XY 维吉尼亚密码引入了“密钥”的概念,即根据密钥来决定用哪一行的密表来进行替代,以此来对抗字频记录。如果以上面第一行代表白文字母,左面第一列代表密钥字母,对如下明文加密: TOBEORNOTTOBETHATISTHEQUESTION 当选定RELATIONS作为密钥时,加密过程是:明文一种字母为T,第一种密钥字母为R,因此可以找到在R行中替代T的为K,依此类推,得出相应关系如下: 密钥:RELATIONSRELATIONSRELATIONSREL 明文:TOBEORNOTTOBETHATISTHEQUESTION 密文:KSMEHZBBLKSMEMPOGAJXSEJCSFLZSY 历史上以维

10、吉尼亚密表为基本又演变出诸多种加密措施,其基本元素无非是密表与密钥,并始终沿用到二战后来的初级电子密码机上。5、维热纳尔方阵。 上面所说的频率分析,很容易破解较长篇幅的密文,于是维热纳尔继承前人的经验,发明出了这个维热纳尔方阵,从而克服了词频分析容易可以破解密码的弊端,成为一种较为强大的密码编译形式。a b c d e f g h i j k l m n o p q r s t u v w x y z1 B C D E F G H I J K L M N O P Q R S T U V W X Y Z A2 C D E F G H I J K L M N O P Q R S T U V W X

11、 Y Z A B3 D E F G H I J K L M N O P Q R S T U V W X Y Z A B C4 E F G H I J K L M N O P Q R S T U V W X Y Z A B C D5 F G H I J K L M N O P Q R S T U V W X Y Z A B C D E6 G H I J K L M N O P Q R S T U V W X Y Z A B C D E F7 H I J K L M N O P Q R S T U V W X Y Z A B C D E F G8 I J K L M N O P Q R S T U

12、 V W X Y Z A B C D E F G H9 J K L M N O P Q R S T U V W X Y Z A B C D E F G H I10 K L M N O P Q R S T U V W X Y Z A B C D E F G H I J11 L M N O P Q R S T U V W X Y Z A B C D E F G H I J K12 M N O P Q R S T U V W X Y Z A B C D E F G H I J K L13 N O P Q R S T U V W X Y Z A B C D E F G H I J K L M14 O

13、P Q R S T U V W X Y Z A B C D E F G H I J K L M N15 P Q R S T U V W X Y Z A B C D E F G H I J K L M N O16 Q R S T U V W X Y Z A B C D E F G H I J K L M N O P17 R S T U V W X Y Z A B C D E F G H I J K L M N O P Q18 S T U V W X Y Z A B C D E F G H I J K L M N O P Q R19 T U V W X Y Z A B C D E F G H I

14、J K L M N O P Q R S20 U V W X Y Z A B C D E F G H I J K L M N O P Q R S T21 V W X Y Z A B C D E F G H I J K L M N O P Q R S T U22 W X Y Z A B C D E F G H I J K L M N O P Q R S T U V23 X Y Z A B C D E F G H I J K L M N O P Q R S T U V W24 Y Z A B C D E F G H I J K L M N O P Q R S T U V W X25 Z A B C

15、D E F G H I J K L M N O P Q R S T U V W X Y26 A B C D E F G H I J K L M N O P Q R S T U V W X Y Z以上就是维热纳尔方阵,它由明码表(第一行的字母)、密码表(下面26行)和密钥构成,下面我举个例子阐明。 举例:密钥:frzy密码:qfuc解:第一种字母,看以f开头第五行,相应明码表查找q字母所标示的字母为l。以此类推找出背面字母。所得明文为love。6、希伯莱文的圣经旧约中,使用了atbash逆序互代法,和albam折半顺序互代法,对三处文字进行了加密(尚有一种atbah法,也就是分段逆序互代,当年也

16、是流行过地);公元前五世纪,斯巴达人开始使用世界上第一种加密器械skytale,也就是“天书”。顺便提一句,说到巧译,这个skytale的确译的好:密码,自身就该是天书。而这里所说的天书,就是把羊皮纸缠在特定直径的木棍上,写好文字后来一解开,纸上的字顿时歪七扭八,就谁也不结识了;解密的时候再找同样粗细的棍子,缠上读出便是谁说尺寸不重要的?至少天书告诉我们,没有比尺寸更重要的了。7、希腊的智慧 在密码发展的初期,希腊人无疑扮演了重要的角色,除了斯巴达人奉献了天书这一最早的密码之外,希腊人还发明了其他形式的密码。 一方面登场的是希腊方盘,这是一种古老的密码,大概形成于公元前2世纪,有时也被称为希腊

17、棋盘,它使用一种55的棋盘式方格来加密,把字母按照顺序填入,随后使用这个字母所在的行和列,也就是坐标,来代指这个字母。你也许意识到一种问题,即26个字母如何能填入一种55的棋盘式方格?这个因素在于,希腊人并不使用一种拥有26个字母的语言。事实上,希腊字母只有24个(alpha,beta,gamma,delta,epsilon,zeta,eta,thet,iot,kappa,lambda,mu,nu,xi,omicron,pi,rho,sigma,tau,upsilon,phi,chi,psi,omega),因而可以成功填入这个棋盘。我们固然不会使用希腊语来传递信息,正犹如上次的希伯来密码同样,

18、我们但愿这种密码可以应用于拉丁字母,使得我们可以用英语,甚至是拼音来作为明文。在这里,一般将i和j填入一种方格内。构成方阵: A B C D E F G H I/J K L M N O P Q R S T U V W X Y Z 每个字母由相应的坐标替代,例如T就加密为44,我的名字(Terry)用希腊方盘来加密的成果是。你不会对这种密码感到陌生,如果你看过夏理的连锁谜题帖,最后一题正是希腊方盘,夏理没有依常规使用原则方阵,她去掉了方阵中的W,这个的提示是“它们共有25个,即便再加上一种它就成了前者的两倍,把它们放在一种正好可以容纳它们的正方形里,此时真正的钥匙就会浮现”,是指W是之前的字母V

19、的两倍(明白么?看字母形状),从而得到答案“SS.Vadine”。密码不拘泥于其原则形式,这正是一种较好的例子,正犹如原则的恺撒是后退三位,但是没人这样做,这使得密码有更多变化,本章正但愿向你阐明这一点。 那么我们来看看这个方盘有什么可变化的余地。一方面,密码自身的加密法取决于那个方阵的排布,夏理没有使用原则排布(固然她对这一点给出了提示,这是个核心,密码需要变化,但如何使这个密码不像有些帖子同样石沉大海,一种好的提示是核心,后来如果有机会我再讨论这个问题),使用一种方阵进行加密时,如何决定其排布呢? 第一种措施是如夏理同样,去掉一种字母,使其形成完美的矩阵造型,这里有26种手法,或者说26个

20、密钥。这里有一种问题,我们将缺少一种字母的加密法,我们的明文如果浮现这个字母,我们毫无措施。(显然你不能去掉像E、S这样的字母,我们的明文几乎不也许避开它们) 第二种,调节字母顺序,为什么一定要按照字母顺序填写方盘呢?我们固然可以按照自己喜欢的顺序填写,例如键盘顺序(QWERTYUIOPASDFGHJKLZXCVBNM),一种常用的手法。或者使用核心字顺序,我会在核心字加密法中具体简介这种字母排列。 第三种,我们还可以变化方盘的形状,一种55的方阵固然好,但是变成47的也不坏,我们还可以多余三个方格放其他的东西(标点?常用词组?)。 以上只是随意举例,当你但愿并思考变化时,你会发现一种极其简朴

21、的密码也有着复杂的变化,T抛砖引玉,但愿引出你们的无限创意,本章的主题就在于此,希腊的智慧,也是你们的智慧。8、培根密码 弗朗西斯培根,英国人,她是第一种意识到科学技术可以变化世界面貌的哲学家。她不仅意识到这一点,并且积极投入到科学技术的摸索中。她对密码学的爱好很浓,设计出的密码也丰富了密码学的内容。 她设计的密码非常独特,它可以不加过多的“雕饰”,几乎以本来的“素面”在你眼前晃过,而不会引起你的注意。 培根所用的密码是一种本质上用二进制数设计的。但是,她没有用一般的0和1来表达,而是采用a和b。下面是她设计的26个英文字母二进制表达法。 A aaaaa B aaaab C aaaba D a

22、aabb E aabaa F aabab G aabba H aabbb I abaaa J abaab K ababa L ababb M abbaa N abbab O abbba P abbbb Q baaaa R baaab S baaba T baabb U babaa V babab W babba X babbb Y bbaaa Z bbaab 编写密码时,把密文每五个字母为一组,但凡其中的正体字母代表a,斜体字母代表b。随意选用句子或文章,就可以通过变化字母的写法来加密了。,9、QWE的格式也是被人所承认的,也也许成为密码表。码表:QWERTYU=ABCDEFG以此类推。尚有某

23、些新兴的密码形式: 1、运用键盘 无论是计算机键盘,还是手机键盘,都是出密码的好工具哦,可以用错位、或者排列形状等。使用手机键盘和这个同理。此外手机键盘还可以在键盘的字母上做文章,例如你可以用51表达字母j,用73表达字母r等。 举例:r4a6这个密码运用计算机键盘,将明文字母分别向上移动一种位置,得到密文。破解成果为frzy。852 74123 74123698 74269 7412369这排数字是不是很晕?其实很简朴,对照小键盘,依次打这些字母,看构成的形状就行了。答案是I L O V E U。 2、字母形状 如hep poo6。这个你可以从手机里打出来,然后把手机倒过来看,形成了密码的明文,good day。

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。