H3C NAT 配置举例

H3C NAT 配置举例

《H3C NAT 配置举例》由会员分享,可在线阅读,更多相关《H3C NAT 配置举例(6页珍藏版)》请在装配图网上搜索。

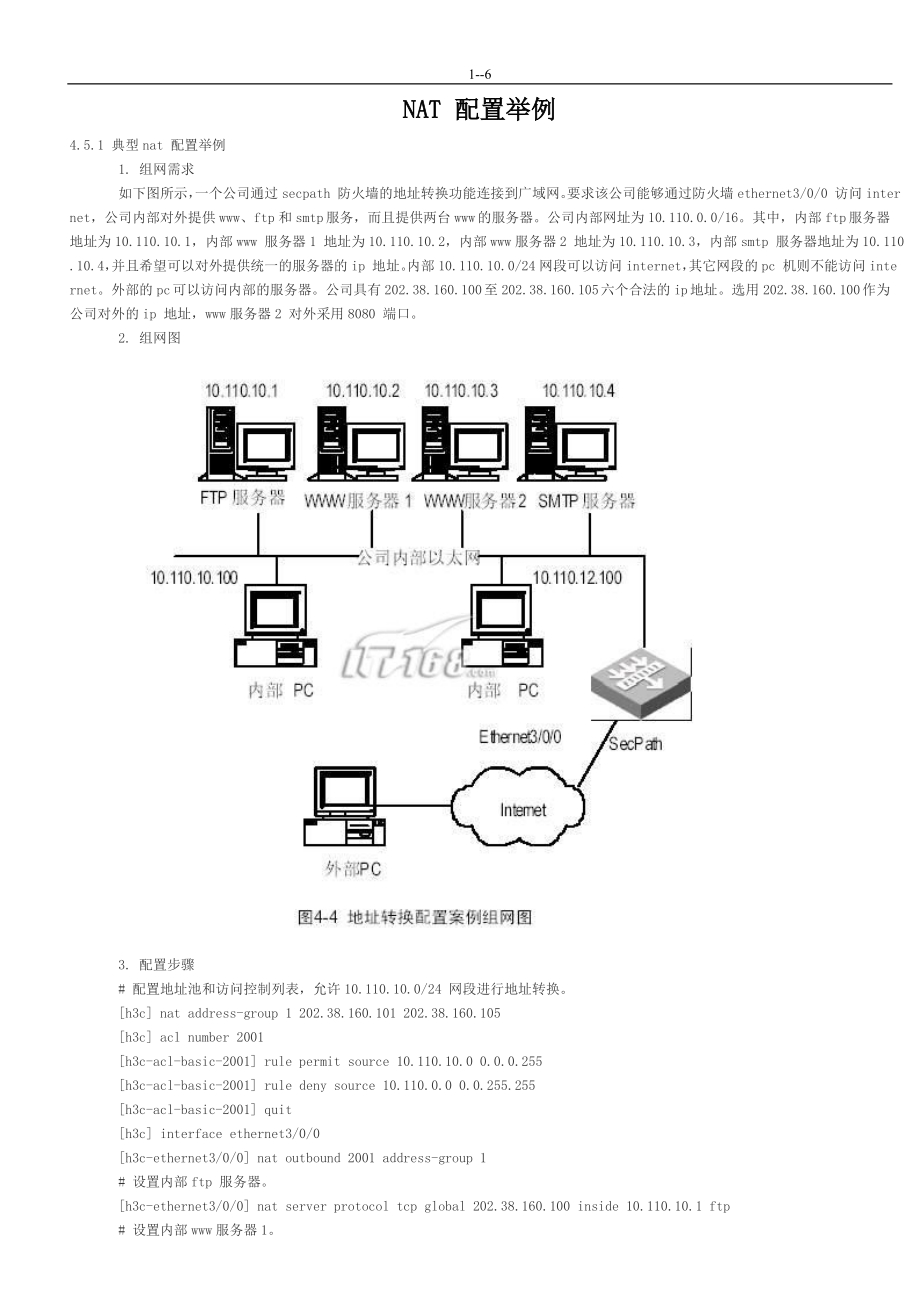

1、6-6NAT 配置举例4.5.1 典型nat 配置举例 1. 组网需求 如下图所示,一个公司通过secpath 防火墙的地址转换功能连接到广域网。要求该公司能够通过防火墙ethernet3/0/0 访问internet,公司内部对外提供www、ftp和smtp 服务,而且提供两台www 的服务器。公司内部网址为10.110.0.0/16。其中,内部ftp 服务器地址为10.110.10.1,内部www 服务器1 地址为10.110.10.2,内部www服务器2 地址为10.110.10.3,内部smtp 服务器地址为10.110.10.4,并且希望可以对外提供统一的服务器的ip 地址。内部10

2、.110.10.0/24网段可以访问internet,其它网段的pc 机则不能访问internet。外部的pc 可以访问内部的服务器。公司具有202.38.160.100 至202.38.160.105 六个合法的ip 地址。选用202.38.160.100 作为公司对外的ip 地址,www服务器2 对外采用8080 端口。 2. 组网图 3. 配置步骤 # 配置地址池和访问控制列表,允许10.110.10.0/24 网段进行地址转换。 h3c nat address-group 1 202.38.160.101 202.38.160.105 h3c acl number 2001 h3c-a

3、cl-basic-2001 rule permit source 10.110.10.0 0.0.0.255 h3c-acl-basic-2001 rule deny source 10.110.0.0 0.0.255.255 h3c-acl-basic-2001 quit h3c interface ethernet3/0/0 h3c-ethernet3/0/0 nat outbound 2001 address-group 1 # 设置内部ftp 服务器。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 ins

4、ide 10.110.10.1 ftp # 设置内部www服务器1。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 inside 10.110.10.2 www # 设置内部www服务器2。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 8080 inside 10.110.10.3 www # 设置内部smtp 服务器。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38

5、.160.100 inside 10.110.10.4 smtp 4.5.2 使用loopback 接口地址进行地址转换典型配置举例 1. 组网需求 如下图所示,公司通过secpath 防火墙的ethernet3/0/0 接口访问internet,内部10.110.10.0/24 网段可以访问internet,其它网段的pc 机则不能访问internet,内部10.110.10.0/24 网段使用loopback 接口ip 地址202.38.160.106 做为地址转换后ip 地址。公司内部对外提供www、ftp 和smtp 服务,三个服务器对外使用统一的服务器ip 地址202.38.160.

6、100。 2. 组网图 3. 配置步骤 # 配置访问控制列。 h3c acl number 2001 h3c-acl-basic-2001 rule permit source 10.110.10.0 0.0.0.255 h3c-acl-basic-2001 rule deny source 10.110.0.0 0.0.255.255 h3c-acl-basic-2001 quit # 配置loopback 接口 h3c interface loopback0 h3c-loopback0 ip address 202.38.160.106 32 h3c-loopback0 quit # 设置

7、内部ftp 服务器。 h3c interface ethernet3/0/0 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 inside 10.110.10.1 ftp # 设置内部www服务器1。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 inside 10.110.10.2 www # 设置内部www服务器2。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.1

8、60.100 8080 inside 10.110.10.3 www # 设置内部smtp 服务器。 h3c-ethernet3/0/0 nat server protocol tcp global 202.38.160.100 inside 10.110.10.4 smtp # 配置使用loopback 接口作为转换后的ip 地址。 h3c-ethernet3/0/0 nat outbound 2001 interface loopback 0 4.5.3 静态网段地址转换典型组网应用 1. 组网需求 私网a 的网络地址为10.1.1.0/24 网段,私网b 的网络地址也为10.1.1.0/

9、24 网段。假设pc1 的地址为10.1.1.2,pc2 的地址也是10.1.1.2。secpatha 的广域网接口ip 地址为201.1.1.1/24,secpathb 的广域网接口ip 地址为201.2.2.2/24。secpatha和secpathb 上配置网段地址转换,将私网a 的网络地址10.1.1.0/24 转换为211.2.1.0/24,将私网b 的网络地址10.1.1.0/24 转换为211.2.2.0/24。在secpatha和secpathb 上配置动态路由,保证secpatha 到211.2.2.0/24 的路由及secpathb到211.2.1.0/24 的路由可达。

10、要求能够实现私网对公网的访问,而且实现私网a 的pc1 可以通过pc2 在secpathb 上的公网地址211.2.2.2 访问到pc2;同样私网b 的pc2 可以通过pc1在secpatha 上的公网地址211.2.1.2 访问到pc1。 2. 组网应用 3. 配置步骤 (1) 配置secpatha # 配置网段地址静态转换。 h3c nat static inside ip 10.1.1.1 10.1.1.254 global ip 211.2.1.0 255.255.255.0 # 配置网段地址转换在接口ethernet0/0/0 上生效。 h3c interface ethernet0

11、/0/0 h3c-ethernet0/0/0 ip address 201.1.1.1 255.255.255.0 h3c-ethernet0/0/0 nat outbound static h3c-ethernet0/0/0 quit # 配置ethernet1/0/0 接口。 h3c interface ethernet1/0/0 h3c-ethernet1/0/0 ip address 10.1.1.1 255.255.255.0 # 配置动态路由,保证到211.2.2.0 网段的路由可达(略)。 (2) 配置secpathb # 配置网段地址静态转换。 h3c nat static i

12、nside ip 10.1.1.1 10.1.1.254 global ip 211.2.2.0 255.255.255.0 # 配置网段地址转换在接口ethernet0/0/0 上生效。 h3c interface ethernet0/0/0 h3c-ethernet0/0/0 ip address 201.2.2.2 255.255.255.0 h3c-ethernet0/0/0 nat outbound static h3c-ethernet0/0/0 quit # 配置ethernet1/0/0 接口。 h3c interface ethernet1/0/0 h3c-ethernet1

13、/0/0 ip address 10.1.1.1 255.255.255.0 # 配置动态路由,保证到211.2.1.0 网段的路由可达(略)。 4.5.4 双向地址转换配置举例 1. 组网需求 公司内部局域网使用10.0.0.0/24 和10.1.1.0/24 网段地址。当pc1 的ip地址10.0.0.1与公网上主机pc3 的ip地址相同时,要求pc1、pc2 可以用域名或ip地址3.0.0.1/24 访问pc3。 2. 组网图 3. 配置步骤 # 配置nat 地址池。 h3c nat address-group 1 2.0.0.1 2.0.0.200 # 配置双向nat 映射。 h3c

14、nat overlapaddress 3 10.0.0.0 3.0.0.0 address-mask 24 # 配置访问控制列表。 h3c acl number 2000 h3c-acl-basic-2000 rule 0 permit source 10.0.0.0 0.0.0.255 h3c-acl-basic-2000 rule 1 permit source 10.1.1.0 0.0.0.255 h3c-acl-basic-2000 quit # 在广域网接口上绑定nat outbound。 h3c interface ethernet0/0/0 h3c-ethernet0/0/0 i

15、p address 192.168.0.1 255.255.255.0 h3c-ethernet0/0/0 nat outbound 2000 address-group 1 h3c-ethernet0/0/0 quit # 配置局域网口ip 地址。 h3c interface ethernet 1/0/0 h3c-ethernet1/0/0 ip address 10.0.0.3 255.255.255.0 h3c-ethernet1/0/0 interface ethernet 3/0/0 h3c-ethernet3/0/0 ip address 10.1.1.3 255.255.255.

16、0 h3c-ethernet3/0/0 quit 4.5.5 内部主机通过域名区分并访问对应的内部服务器组网应用 1. 组网需求 某公司内部网络位于10.0.0.0/8 网段,提供ftp及www内部服务器,域名分别为和,域名可以被外部dns服务器正确解析。连接外部网络的接口ethernet0/0/0 的ip地址为1.1.1.1/8。通过配置nat的dns映射功能,使得内部主机在无dns服务器的情况下也可以通过域名来访问内部服务器。 2. 组网图 3. 配置步骤 # 在ethernet0/0/0 接口上配置ftp 及www内部服务器。 h3c interface ethernet0/0/0 h3

17、c-ethernet0/0/0 ip address 1.1.1.1 255.0.0.0 h3c-ethernet0/0/0 nat outbound 2000 h3c-ethernet0/0/0 nat server protocol tcp global 1.1.1.1 www inside 10.0.0.2 www h3c-ethernet0/0/0 nat server protocol tcp global 1.1.1.1 ftp inside 10.0.0.3 ftp h3c-ethernet0/0/0 quit # 配置访问控制列表,允许10.0.0.0/8 网段访问intern

18、et。 h3c acl number 2000 h3c-acl-basic-2000 rule 0 permit source 10.0.0.0 0.0.0.255 h3c-acl-basic-2000 rule 1 deny # 配置ethernet1/0/0。 h3c interface ethernet1/0/0 h3c-ethernet1/0/0 ip address 10.0.0.1 255.0.0.0 此时外部主机可以通过域名 和 访问其对应的内部服务器。加上如下配置后,内部主机也可以通过域名 和 访问其对应的内部服务器。 # 配置域名与外部地址、端口号、协议类型之间的映射。 h3

19、c nat dns-map 1.1.1.1 80 tcp h3c nat dns-map 1.1.1.1 21 tcp 4.5.6 对单一源地址发起的连接数进行限制 1. 组网需求 如图4-9所示,防火墙的ethernet1/0 接口连接了局域网192.168.1.0/24,ethernet1/1 连接到internet,在防火墙上配置了nat以实现局域网内的pc都能访问internet。 为了限制局域网内主机对外发起的连接数,以免影响局域网其他pc 正常访问internet,在防火墙上配置nat 限制最大tcp 连接数特性,对单一源地址发起的连接数进行限制,连接数上限为10,下限为1。 2.

20、 组网图 3. 配置步骤 # 在防火墙上配置局域网用户通过nat 访问internet。 略,具体配置请参见本手册的典型nat 配置举例。 # 创建acl 并配置规则,来匹配源ip 地址为192.168.1.2/24 的数据。 h3c system-view h3c acl number 3000 h3c-acl-adv-3000 rule 0 permit tcp source 192.168.1.2 0 h3c-acl-adv-3000 quit # 创建连接数限制策略,并配置子规则,对单一源地址发起的连接数进行限制。 h3c connection-limit enable h3c connection-limit policy 0 h3c-connection-limit-policy-0 limit 0 acl 3000 per-source amount 10 1 h3c-connection-limit-policy-0 quit # nat 引用连接数限制策略0。 h3c nat connection-limit-policy 0

- 温馨提示:

1: 本站所有资源如无特殊说明,都需要本地电脑安装OFFICE2007和PDF阅读器。图纸软件为CAD,CAXA,PROE,UG,SolidWorks等.压缩文件请下载最新的WinRAR软件解压。

2: 本站的文档不包含任何第三方提供的附件图纸等,如果需要附件,请联系上传者。文件的所有权益归上传用户所有。

3.本站RAR压缩包中若带图纸,网页内容里面会有图纸预览,若没有图纸预览就没有图纸。

4. 未经权益所有人同意不得将文件中的内容挪作商业或盈利用途。

5. 装配图网仅提供信息存储空间,仅对用户上传内容的表现方式做保护处理,对用户上传分享的文档内容本身不做任何修改或编辑,并不能对任何下载内容负责。

6. 下载文件中如有侵权或不适当内容,请与我们联系,我们立即纠正。

7. 本站不保证下载资源的准确性、安全性和完整性, 同时也不承担用户因使用这些下载资源对自己和他人造成任何形式的伤害或损失。